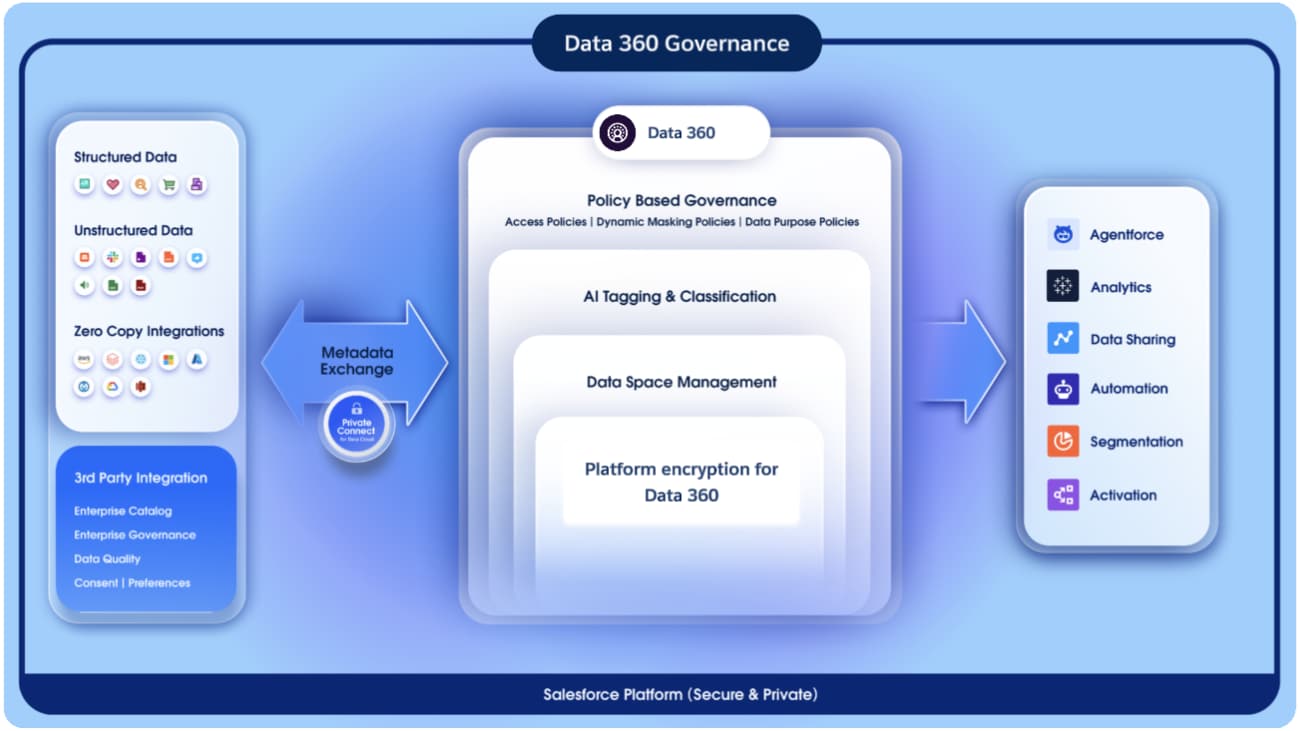

O Salesforce Data 360 transforma como as empresas conectam, harmonizam e ativam dados do cliente em escala. Porém, seu verdadeiro poder reside na segurança com que os dados são controlados em seu ciclo de vida. Essa arquitetura de referência de segurança fornece um projeto prático de ponta a ponta para proteger ambientes do Data 360. Nós conseguimos isso por meio dos princípios centrais de privilégio mínimo, conceito de zero Trust e governança por padrão. Na sua base, a segurança no Data 360 é um modelo de responsabilidade compartilhada. O Salesforce protege a infraestrutura, a rede, os serviços de criptografia, a plataforma, a conformidade e o aplicativo em si com padrões globais, como ISO 27001, SOC 2 e Regulamento geral de proteção de dados (GDPR). Os administradores do Salesforce protegem os dados da organização dentro da plataforma definindo o acesso, aplicando a privacidade e gerenciando integrações. Isso inclui implementar um gerenciamento de acesso e identidade (IAM) forte que conceda apenas o acesso necessário, impor a autenticação de dois fatores (2FA) e cumprir o princípio de privilégio mínimo e mandatos corporativos e regulatórios. A Governança do Data 360 conecta essas camadas de responsabilidade, garantindo que a segurança e a conformidade permaneçam alinhadas. Ele garante que papéis, políticas, permissões e regras de processamento de dados sejam definidos e aplicados continuamente em todo o processo, da ingestão à ativação. A linhagem de dados, a classificação de metadados e a conscientização de consentimento são integradas a cada objeto e processo. Isso transforma a governança de uma função de supervisão manual em um plano de controle operacional. O Salesforce oferece uma base resiliente e em conformidade em que as empresas mantêm autoridade completa sobre a postura de dados, as configurações de privacidade e os limites de integração. Juntos, eles criam um tecido de segurança e governança em que cada conjunto de dados, política e ação do usuário é rastreável, consistente e ancorada no Trust. A segurança no Data 360 vai além dos controles estáticos. Ele é integrado a todas as fases do ciclo de vida dos dados. No momento em que os dados são ingeridos, eles são criptografados, validados e classificados em políticas empresariais. Como é unificado e aprimorado, a linhagem de metadados e os atributos de consentimento são mantidos para garantir a responsabilidade. Quando as percepções são ativadas para uso comercial ou de IA, os fluxos de saída são protegidos por meio de canais criptografados, autenticação e autorização fortes, governança sensível à política e imposição de consentimento, garantindo que os dados permaneçam confiáveis, em conformidade e protegidos da ingestão à ativação.

O Salesforce Data 360 é uma plataforma de dados nativa da nuvem construída inteiramente com base na arquitetura Hyperforce do Salesforce, que fornece uma base segura, compatível e escalável para operações globais.

- O Hyperforce oferece segurança e conformidade como funcionalidades integradas, não como complementos. Ele fornece um conjunto comum de controles fundamentais profundamente integrados em todas as plataformas e aplicativos do Salesforce, garantindo que cada camada, da infraestrutura à experiência do aplicativo, seja projetada com segurança, privacidade e conformidade no centro.

- O Data 360 herda sistemas robustos de controle de acesso, criptografia e conformidade regulatória diretamente dos controles básicos do Hyperforce.

- Esse modelo seguro por padrão minimiza as vulnerabilidades e simplifica a entrega de serviços de dados confiáveis em conformidade.

- O Data 360 é executado em um domínio funcional dedicado hospedado em cima do Hyperforce, que é uma plataforma de nuvem unificada que garante isolamento, desempenho e segurança de vários locatários.

- O Data 360 usa uma arquitetura de microsserviços, com todos os serviços contêinerizados e orquestrados por meio de Kubernetes.

- Aplicando os princípios de zero Trust, a malha de serviço Istio gerencia a comunicação segura entre serviços e fornece gerenciamento de tráfego, observabilidade e imposição de políticas.

- Os serviços do Data 360 são provisionados e operam com a nuvem privada virtual gerenciada (VPC) do Salesforce, habilitando segregação, controle eficiente e rede interna otimizada.

- A arquitetura oferece suporte à escalabilidade horizontal, garantindo que o Data 360 possa lidar com cargas de trabalho de processamento de dados em escala de petabytes.

- O Data 360 expõe APIs bem definidas para integração com aplicativos Salesforce CRM e outras fontes de dados.

- Suporta organizações do Salesforce CRM de primeira parte (1P) e baseadas no Hyperforce, garantindo ampla compatibilidade entre ambientes.

- O Data Cloud One permite que os clientes conectem várias organizações do Salesforce CRM a uma única instância do Data 360.

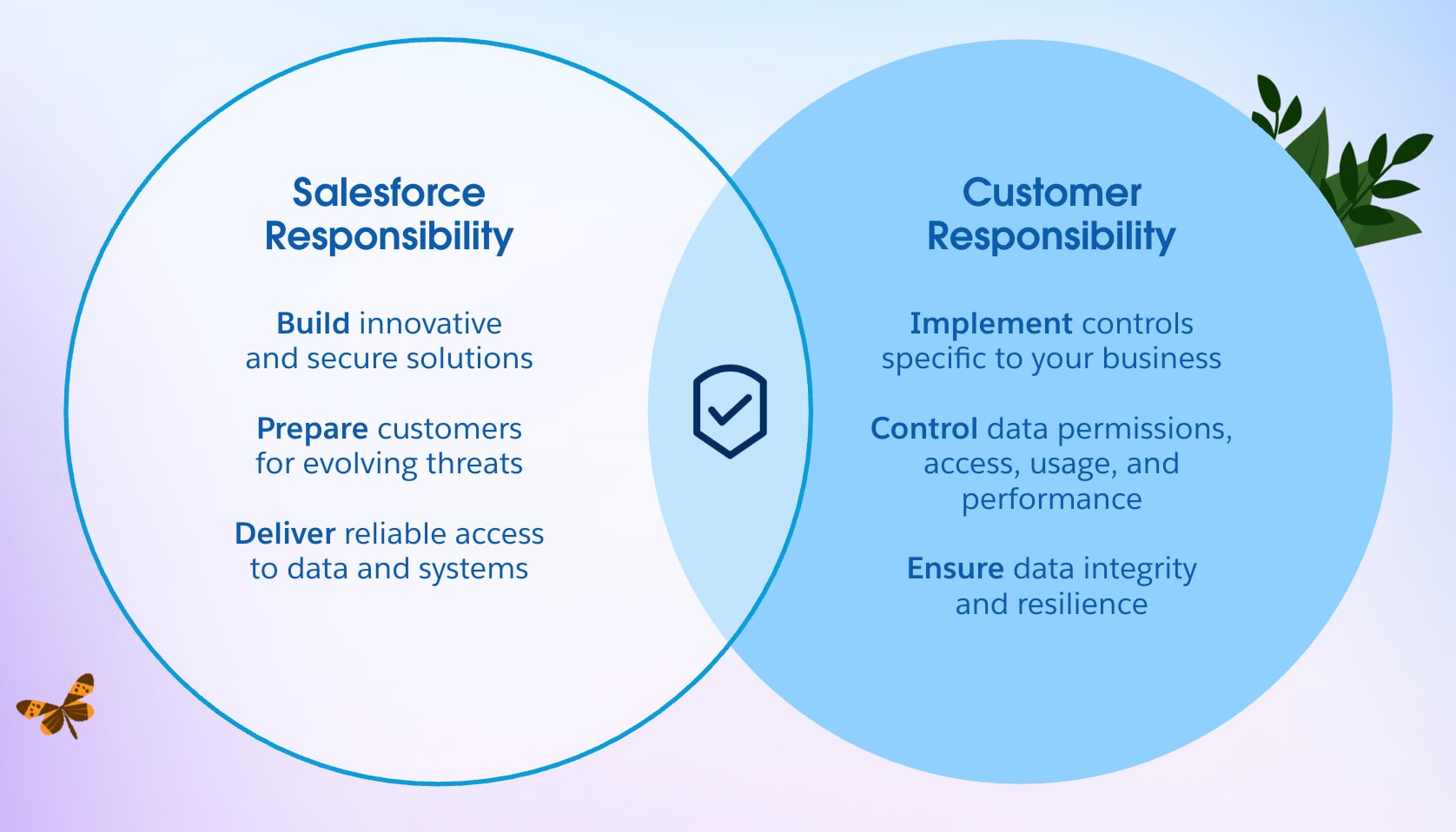

A segurança no Salesforce Data 360 opera sob um modelo de responsabilidade compartilhada, uma estrutura também usada por provedores de nuvem líderes, como Amazon Web Services (AWS), Microsoft Azure e Google Cloud.

Esse modelo define um limite claro: A Salesforce é responsável pela segurança da nuvem e os clientes são responsáveis pela segurança na nuvem. Entender e implementar essa distinção é essencial para manter um ecossistema de dados resiliente, em conformidade e seguro.

A Salesforce é responsável por proteger e manter a integridade da plataforma Data 360 e sua infraestrutura global. Isso inclui:

- Segurança física e ambiental: O Hyperforce está hospedado na infraestrutura da AWS e a Amazon tem a responsabilidade delegada pela proteção dos seus data centers globais por meio de controles de acesso, vigilância e salvaguardas ambientais.

- Defesa de rede e perímetro: Mitigação de denegação de serviço distribuída (DDoS), detecção de intrusão e criptografia para todo o tráfego em trânsito (TLS 1.2 e superior) e em repouso (AES-256).

- Hardening de plataforma e gerenciamento de patches: Gerenciamento de vulnerabilidade contínuo, implantação de patch e linha de base de segurança no nível do SO.

- Conformidade e certificação: Auditorias contínuas em relação a padrões como SOC 1/2/3, ISO 27001, ISO 27017, ISO 27018 e prontidão para estruturas como GDPR. Esses controles garantem que a plataforma Data 360 permaneça segura, confiável e em conformidade, permitindo que os clientes se concentrem na lógica de negócios e no gerenciamento de dados em vez de na defesa da infraestrutura.

Os clientes são responsáveis por proteger seus dados, configurações e processos operacionais em suas organizações do Salesforce Data 360. As principais áreas de responsabilidade incluem:

- Gerenciamento de identidade e acesso (IAM): Defina papéis, aplique autenticação multifator (MFA) e Single Sign On (SSO) e aplique o princípio de privilégio mínimo.

- Governança de dados: Classifique dados confidenciais, aplique mascaramento quando necessário e aplique controles de acesso em nível de objeto, campo e registro.

- Segurança de integração: Gerencie o acesso à API por meio de OAuth 2.0, JWT de token da Web JSON e outros padrões de autenticação usando credenciais nomeadas e credenciais externas.

- Monitoramento e resposta: Use as trilhas de monitoramento e auditoria de evento e encaminhe os registros para um sistema de Gerenciamento de eventos e informações de segurança (SIEM) para detecção avançada de ameaças. O Salesforce fornece a base segura, mas os clientes determinam sua posição de segurança real por meio de suas configurações, controles e vigilância.

A segurança não é apenas uma construção técnica, é uma disciplina organizacional. A proteção de dados no Salesforce Data 360 é alcançada por meio da colaboração entre equipes de arquitetura, operações e governança. As empresas devem:

- Revise e descontinue contas não usadas ou com privilégios excedentes continuamente.

- Automatize a imposição usando políticas como pipelines de CI/CD e código.

- Realize exercícios de mesa simulando incidentes como ativação de dados não autorizada ou exfiltração para reforçar a prontidão de resposta. A eficácia do Data 360 não é dimensionada apenas pelos recursos, mas por como os clientes os implementam de modo responsável.

O Salesforce Data 360 adota uma filosofia de segurança por padrão, que é uma mudança do controle reativo para o design preventivo. Em vez de abrir e apertar mais tarde, cada nova organização do Data 360 agora começa no estado "Negar tudo", aplicando princípios de zero Trust desde a primeira implantação.

Em ambientes mais antigos, os clientes herdaram um modelo permissivo "Permitir tudo" para uma integração mais rápida. Embora seja conveniente, isso criou o risco de sobreexposição acidental e configuração incorreta. A nova arquitetura segura por padrão inverte esta abordagem:

- Nenhum usuário ou sistema tem acesso implícito.

- Todas as permissões devem ser concedidas explicitamente.

- Controles de acesso, integração e governança de dados são impostos a partir do dia 0. Isso impõe o privilégio mínimo por design, reduzindo drasticamente o risco de exposição acidental ou escalonamento de privilégio.

Esse modelo tem implicações técnicas e comportamentais:

- As equipes devem planejar o acesso a modelos deliberadamente, alinhando as permissões com a conformidade e os limites de negócios.

- A governança se torna um requisito de design integrado, não uma reflexão posterior.

- A propriedade e a responsabilidade pelos dados são definidas desde o início. Para organizações legadas do Data 360 que ainda operam sob "Permitir tudo", os administradores devem apertar manualmente as configurações para se alinharem com a nova linha de base, uma etapa crítica em qualquer modernização de segurança ou programa de maturidade do Data 360.

Ao usar como padrão o acesso zero e exigir definições de política explícitas, o Salesforce Data 360 estabelece a Trust por design, uma evolução fundamental na segurança de dados corporativos. Essa abordagem garante que:

- Os riscos de vazamento de dados e acesso não autorizado são minimizados.

- As estruturas de governança são aplicadas estruturalmente, não opcionalmente.

- As empresas obtêm uma postura de segurança mais previsível, auditável e resiliente entre ambientes. Na essência, a segurança não é mais um recurso que você adiciona. É a base com a qual você começa.

O Gerenciamento de identidade e acesso (IAM) no Salesforce Data 360 é a primeira e mais crítica camada de defesa. Ele determina quem pode acessar a plataforma e quelas ações que eles podem executar uma vez dentro. Uma estrutura de IAM bem implementada é o controle mais forte que uma empresa tem para proteger os dados do cliente e garantir a integridade operacional.

A autenticação estabelece o digital Trust, confirmando que cada usuário, serviço ou sistema externo que acessa o Salesforce Data 360 é legítimo.

O Data 360 oferece suporte à autenticação federada com provedores de identidade (IdPs) de nível corporativo, como Microsoft Entra ID (Azure AD), Okta ou Ping Identity usando SAML 2.0, OpenID Connect (OIDC) ou sistema para gerenciamento de identidade entre domínios (SCIM). Essa federação estende seu ciclo de vida de identidade corporativa diretamente para o Salesforce. Quando um funcionário entra, transfere ou sai da empresa, seu acesso é ajustado automaticamente, reduzindo as contas órfãs e melhorando a prontidão para conformidade.

Com o login único (SSO), os usuários se autenticam uma vez usando suas credenciais corporativas e obtêm acesso seguro a aplicativos do Salesforce sem senhas separadas. Isso reduz a fadiga da credencial e minimiza os riscos de reutilização de senha ou phishing.

O Provedor de identidade (IdP) se torna a autoridade única para decisões de autenticação, aplicando autenticação multifator (MFA), acesso condicional e controles baseados em risco. A autenticação evolui de um único evento para uma avaliação contínua de Trust, respondendo ao comportamento e contexto do usuário. A autenticação federada fornece:

- Imposição centralizada de políticas: Os padrões de autenticação são gerenciados em um só lugar em todos os ambientes do Salesforce.

- Rastreabilidade de ponta a ponta: As trilhas de auditoria unificadas vinculam cada ação de volta a uma identidade verificada.

- Experiência humana: Um processo de login seguro e sem atrito permite que as equipes se concentrem em percepções, não em credenciais.

Depois que um usuário é verificado, a autorização define o que ele pode acessar, visualizar ou modificar. Ela define os limites operacionais que protegem dados confidenciais e impõem privilégio mínimo. Princípio de privilégio mínimo (PoLP): Cada usuário e sistema recebe apenas as permissões necessárias para sua função de trabalho, nada mais. Esse princípio limita dramaticamente o possível dano de credenciais comprometidas ou configurações incorretas. Controle de acesso baseado em papel (RBAC): O Salesforce Data 360 usa conjuntos de permissões e grupos de conjuntos de permissões para atribuir recursos granulares alinhados a papéis de negócios. Por exemplo:

- Um Engenheiro de dados pode gerenciar pipelines e transformações de ingestão com a ajuda do conjunto de permissões do Data 360 Architect.

- Um Analista de marketing pode consultar dados harmonizados, mas não pode alterar modelos com a ajuda do conjunto de permissões Gerenciador de ativação do Data 360.

- Um Gerenciador de ativação pode executar campanhas de saída, mas não pode acessar dados de origem com a ajuda do conjunto de permissões Gerente de ativação do Data 360 O acesso é gerenciado centralmente e auditável, garantindo a responsabilidade em todo o ciclo de vida dos dados. Quando integrados a IdPs como Entra ID, Okta ou Ping Identity, as políticas de acesso se estendem perfeitamente em toda a empresa por meio do provisionamento SCIM e da federação SAML/SSO.

O Salesforce fornece conjuntos de permissões predefinidos que encapsulam as práticas recomendadas para segregação de tarefas e conformidade com os padrões do setor, como ISO 27001.

| Papel | Responsabilidade principal | Acessar princípio de design |

|---|---|---|

| Administrador do sistema | Configuração, provisionamento e configuração de ambiente | Sem acesso aos conjuntos de dados subjacentes – garante a separação entre o sistema e o controle de dados |

| Arquiteto do Data 360 | Ingestão de dados, transformação, resolução de identidade e modelagem | Não é possível realizar ativação de dados para manter limites de exposição de dados |

| Gerenciador de ativação do Data 360 | Criação de segmento, gerenciamento de canal e ativação | Acesso somente visualização a modelos de dados; nenhum privilégio de modificação |

| Usuário do Data 360 | Consome análises e percepções | Somente leitura; nenhum privilégio de modificação |

| Usuário único do Data 360 | Acesso entre organizações por meio da organização de companheiro | Governado por permissões de espaço compartilhadas e políticas de acesso com escopo |

Essa separação de privilégio estrutural garante que nenhum papel único controle todo o ciclo de vida dos dados, alinhando-o aos requisitos de segregação de tarefas (SoD) em estruturas como ISO 27001 e SOC 2. Os conjuntos de permissões padrão do Data 360 são atualizados automaticamente a cada versão conforme novos recursos ficam disponíveis. Um conjunto de permissões personalizado, por outro lado, não seria atualizado automaticamente, levando a possíveis vulnerabilidades de segurança ou perda de funcionalidade se não for feito a manutenção meticulosa.

- Evolução automática da política: O Salesforce mantém e atualiza conjuntos de permissões padrão como parte de suas versões de plataforma. Quando novos recursos são introduzidos, os conjuntos de permissões são alinhados automaticamente, reduzindo a sobrecarga administrativa e eliminando o desvio de configuração.

- Superfície de ataque reduzida: Limites de acesso granulares impedem o uso indevido de dados ou a escalação inadvertida de privilégios.

- Auditoria e prontidão para conformidade: Papéis padronizados simplificam a certificação, tornando mais fácil para as empresas demonstrarem controles de acesso durante auditorias ou revisões regulatórias.

- Governança escalonável: Os administradores podem mapear esses papéis diretamente para sistemas de IAM corporativos, como Okta e Microsoft Enter ID, usando provisionamento SCIM e federação SAML/SSO, garantindo uma postura de segurança unificada tanto no Data 360 quanto no ecossistema corporativo geral.

- Adote papéis padrão: Use os conjuntos de permissões padrão do Salesforce em vez de clonar ou personalizar para garantir atualizações automáticas e modelos de privilégio consistentes entre versões

- Integrar com o Enterprise IAM: Centralize o provisionamento de acesso por meio de SCIM ou federação de identidade para manter a visibilidade e o controle de ciclo de vida de todas as identidades.

- Realizar revisões de acesso regulares: Implemente processos de certificação periódicos para detectar riscos de privilégio e garantir o alinhamento com requisitos funcionais.

- Aplicar acesso preciso: Para funções elevadas, conceda permissões temporárias que expiram automaticamente, alinhando-as aos princípios de zero Trust. O IAM é o plano de controle que conecta identidade humana, acesso ao sistema e governança de dados. O Salesforce Data 360 oferece às empresas as ferramentas para impor o Zero Trust por meio de autenticação federada, autorização granular e modelos de permissão em constante evolução. Mas sua verdadeira eficácia depende de como as organizações implementam esses controles – alinhar pessoas, processos e tecnologia em torno de um objetivo: Data Trust sem compromisso.

No ecossistema de dados corporativo de hoje, a governança não é mais uma restrição; é o principal acionador de inteligência confiável. Para arquitetos, ele define o equilíbrio entre agilidade e controle, entre acesso aberto e conformidade garantida.

O Salesforce Data 360 (Data 360) é projetado com esse princípio em seu centro. Governança e Trust não são camadas adicionais; eles são incorporados no próprio tecido de sua arquitetura. Cada estágio do ciclo de vida dos dados, desde a ingestão e harmonização até a ativação e as percepções conduzidas por IA, opera sob um plano de controle de governança unificado que define como os dados são classificados, protegidos, acessados e usados de forma responsável em toda a empresa.

O Data 360 é arquitetado em torno de um modelo de governança em primeiro lugar, garantindo que cada interação de dados, da ingestão à ativação de percepções, seja sensível à política, auditável e em conformidade. A governança funciona como o plano de controle central, gerenciando como os dados são descobertos, classificados e protegidos em seu ciclo de vida. Esse plano de controle unificado garante que:

- O acesso aos dados é contextualmente autorizado: apenas os usuários certos, sob as políticas certas, podem agir com base nos dados certos.

- A governança está integrada nas camadas semântica e operacional, garantindo a consistência entre como os dados são modelados e como eles são protegidos.

- Os princípios Zero Trust e Minimum Privilege são aplicados: onde identidade, contexto e política são avaliados em tempo real antes de conceder acesso. Por meio dessa arquitetura, o Salesforce Data 360 transforma a governança do gerenciamento de permissões estáticas em uma camada dinâmica de orquestração orientada por política. Uma que se adapta continuamente ao contexto, impõe conformidade por design e mantém a Trust em escala corporativa.

No nível de macro, os Espaços de dados fornecem a segregação lógica e o isolamento de domínios de dados corporativos, permitindo que organizações com modelos operacionais de várias marcas, várias regiões ou vários locatários gerenciem dados em uma única plataforma unificada. Os Espaços de dados podem ser alinhados a domínios de negócios (como Vendas, Marketing ou Customer Success) ou a limites regulatórios e geográficos (como UE, AMER ou APAC), permitindo que os controles de governança e acesso reflitam a estrutura operacional e de conformidade da organização sem fragmentar a plataforma de dados subjacente.

- Cada espaço de dados atua como um limite virtual, definindo quais coleções de dados um usuário ou equipe pode ver ou interagir com.

- O acesso em um espaço de dados é concedido explicitamente, garantindo nenhuma permissão implícita ou contaminação cruzada da visibilidade dos dados.

- Isso habilita a propriedade federada: cada unidade de negócios pode controlar seu domínio de modo independente enquanto mantém a supervisão e a conformidade centralizadas. Por meio do design, os espaços de dados fornecem a primeira camada de governança, estabelecendo clareza estrutural e responsabilidade em todos os conjuntos de dados corporativos. <img style="border:1px solid #e5e5e5;margin:2rem 0rem"

src="https://a.sfdcstatic.com/developer-website/prod/images/architect/data_360_security_architecture/data_360_dataspace.png" alt="Espaços de dados do Data 360" />

No Salesforce Data 360, o RBAC e o ABAC atendem a fins distintos, mas complementares, e são aplicados a camadas diferentes da plataforma. O RBAC é usado principalmente para acesso a plataforma e recursos. Ele controla quem pode acessar as construções e recursos do Data 360, como Espaços de dados, criação de processos, recursos administrativos e acesso a ferramentas. O RBAC é implementado por meio de conjuntos de permissões e permissões, por exemplo, atribuindo aos usuários acesso a um Espaço de dados com recursos específicos habilitados. ABAC é usado para imposição de acesso a dados. As políticas ABAC são totalmente responsáveis por determinar quem pode acessar quais objetos e atributos de dados, incluindo segurança em nível de objeto (OLS), acesso em nível de campo e restrições em nível de linha. Essas decisões são tomadas dinamicamente avaliando a ação, os atributos de usuário e os atributos de recurso no tempo de execução. No ABAC, as permissões continuam fazendo parte do modelo, mas a própria política determina o acesso, não apenas o papel. As políticas avaliam o contexto, como unidade de negócios, região, confidencialidade de dados, finalidade de uso ou restrições regulatórias para permitir ou negar acesso. Por exemplo:

- O RBAC permite que um usuário acesse um recurso de análise e espaço de dados do Data 360.

- A ABAC determina se o mesmo usuário pode ler um conjunto de dados do cliente específico, quais linhas ele pode ver e quais atributos são mascarados ou restritos. Essa separação clara permite que o Data 360 escale com segurança:

- O RBAC fornece acesso controlado a recursos e fluxos de trabalho da plataforma.

- A ABAC fornece acesso a dados detalhado e orientado por política alinhado aos requisitos de conformidade, residência e proteção de dados. Juntos, eles permitem a democratização de dados governados sem confundir permissões de plataforma com lógica de autorização de dados. Em essência, o RBAC aplica o acesso com base na atribuição de permissões, enquanto o ABAC avalia as permissões no contexto, combinando atributos de ação, usuário e recurso para fornecer controle de acesso adaptativo e detalhado no Salesforce Data 360

No centro do controle de acesso detalhado do Salesforce Data 360 está o controle de acesso baseado em atributo (ABAC), habilitado pela linguagem de política CEDAR. Diferentemente das permissões estáticas baseadas em papel, a ABAC avalia dinamicamente quem está solicitando acesso, o que está tentando acessar e em que condições – garantindo que cada interação de dados esteja alinhada às políticas e limites de Trust da empresa.

O mecanismo ABAC do Data 360 avalia as decisões de acesso com base em uma combinação de três tipos de atributo essenciais:

- Atributos do usuário: departamento, local, nível de permissão

- Atributos de dados: classificação, sensibilidade (PII, PHI, Dados financeiros), espaço de dados Esse modelo flexível conduzido por políticas permite que a imposição se adapte automaticamente à medida que papéis de usuário, classificações de dados ou condições operacionais evoluem, o que é essencial para empresas grandes, distribuídas e regulamentadas. <img style="border:1px solid #e5e5e5;margin:2rem 0rem"

src="https://a.sfdcstatic.com/developer-website/prod/images/architect/data_360_security_architecture/attribute_based_access_control.png" alt="Controle de política baseada em atributo" />

O Salesforce Data 360 implementa uma arquitetura de Controle de acesso baseado em atributo (ABAC) baseada em padrões alinhada às melhores práticas do setor para governança de dados orientada por política. Ele é composto por três componentes funcionais principais:

- Ponto de Informação da Política (PIP) - Políticas, Metadados e Classificação enriquecidos:

- Apresenta as próprias definições de política, incluindo acesso a dados, classificação, mascaramento, retenção e políticas de uso que regem os dados corporativos.

- Mantenha metadados aprimorados, como marcas, classificações, contexto de negócios e linhagem de ponta a ponta.

- Usa classificação conduzida por LLM e ML para marcar automaticamente dados confidenciais (por exemplo, PII.Email, PII.Phone, PHI).

- A propagação de marcas garante que as classificações fluam automaticamente ao longo da linhagem de dados (DLO → DLO → DMO).

- Preservar a confidencialidade e a conformidade entre as transformações.

- Ponto de decisão política (PDP): O PDP é o mecanismo de decisão que interpreta as políticas do CEDAR.

- Ingere entradas contextuais do PEP (identidade do usuário, metadados da solicitação) e atributos de referência do PIP.

- Avalia as políticas de modo determinístico para fornecer decisões de acesso consistentes, explicáveis e escalonáveis.

- Dá suporte a avaliações em tempo real e em lote, garantindo desempenho e precisão mesmo em ambientes de alto volume.

- Ponto de Aplicação de Políticas (PEP): É no PEP que as decisões de autorização são aplicadas no tempo de execução.

- Intercepta solicitações de acesso a dados em todos os canais de interação, como APIs, consultas da IU, aprimoramento de CRM ou pipelines de Geração de recuperação aumentada GenAI (RAG).

- Aplica resultados do PDP instantaneamente, garantindo que cada consulta e recuperação estejam em conformidade com as políticas de acesso Enterprise. Juntos, a triada PIP–PDP–PEP forma um tecido de governança distribuída, aplicando um controle consistente baseado em política em todos os serviços e modos de acesso do Data 360. Importante, o ABAC no Data 360 está configurado, não criado. Os arquitetos não montam planos de controle ou lógica de imposição personalizados. Em vez disso, eles preenchem e conectam três componentes arquitetônicos nativos que funcionam juntos como um tecido de governança unificado. Em um nível prático, a implementação segue uma progressão simples: classificar os dados, definir as políticas e permitir que a plataforma as aplique automaticamente. Depois de configurado, o controle de acesso se torna um comportamento do sistema, em vez de um processo manual ou procedural. Esse tecido de governança distribuída garante a aplicação de políticas consistente em todos os canais de acesso, criando um limite de Trust unificado em todo o Data 360.

A estrutura ABAC do Data 360 oferece suporte a limites de acesso em camadas, garantindo que os dados sejam protegidos não apenas no nível do objeto, mas também em campos e registros específicos.

- Segurança em nível de objeto (OLS): O limite mais externo do controle de acesso. Controla o acesso a estruturas de dados inteiras, como objetos de data lake (DLOs) ou objetos de modelo de dados (DMOs). Exemplo: Conceder acesso ao objeto Cliente, mas não às _ Transações_.

- Segurança em nível de campo (FLS): Controla o acesso a campos específicos em um objeto. Exemplo: Um usuário de marketing pode ver os nomes dos clientes, mas é impedido de visualizar números de cartão de crédito ou identificadores nacionais.

- Segurança de nível de registro (RLS) : A camada de controle mais granular. Determina quais registros individuais em um conjunto de dados um usuário pode visualizar ou modificar. Exemplo: Um gerente regional pode acessar apenas dados do cliente vinculados à região atribuída.

- Mascaramento dinâmico de dados (DDM): Ativa a proteção de dados em tempo real. Complementando o ABAC, o DDM impõe o ofuscar por política de informações confidenciais sem alterar o conjunto de dados subjacente. No momento da consulta, o DDM mascara automaticamente campos como PII ou dados financeiros com base no papel do usuário, no contexto ou nas regras de conformidade.

- Dados confidenciais permanecem protegidos em visualizações de UI, APIs e fluxos de trabalho de IA.

- Reduz os riscos de vazamento de dados garantindo um mascaramento consistente em todas as camadas de consumo.

- Mantenha a capacidade de auditoria. Todas as consultas mascaradas são registradas e rastreáveis dentro da estrutura de governança do Data 360. <img style="border:1px solid #e5e5e5;margin:2rem 0rem"

src="https://a.sfdcstatic.com/developer-website/prod/images/architect/data_360_security_architecture/attribute_based_access_control_in_action.png" alt="Controle de política baseado em atributo em ação" />

Essa arquitetura transforma o controle de acesso de um modelo de permissão estático em um tecido de política dinâmico sensível ao contexto. Ao combinar a simplicidade estruturada do RBAC com a profundidade contextual do ABAC, o Salesforce Data 360 alcança:

- Aplicação consistente da política em toda a ingestão, harmonização e ativação.

- Governança adaptativa que evolui com dados, papéis e necessidades de conformidade.

- Limites unificados do Trust em todo o ciclo de vida dos dados, da ingestão à ativação de IA.

O modelo de governança do Salesforce Data 360 é integrado nativamente à Salesforce Platform, permitindo a segurança unificada, a conformidade e o controle de acesso em dados operacionais e analíticos. Ao herdar os recursos de gerenciamento de acesso e identidade principais do Salesforce, como federação de identidade, conjuntos de permissões, criação centralizada de políticas e criptografia de plataforma, o Data 360 aplica políticas de Trust consistentes em todas as nuvens sem introduzir pilhas de governança paralelas. Em vez de tratar isolamento, autorização e linhagem como preocupações separadas, a plataforma os integra em um único tecido de Trust sensível à execução que abrange todo o ciclo de vida dos dados. Em um nível estrutural, esse tecido de governança é formado por três camadas complementares que trabalham em conjunto:

- Espaços de dados, que estabelecem limites lógicos claros para o isolamento de dados e a segmentação regulatória

- Controle de acesso baseado em atributo (ABAC), que permite decisões de autorização detalhadas e sensíveis ao contexto com base em atributos de identidade, finalidade e dados

- Linhaxe semântica, que preserva o significado comercial, a sensibilidade e a rastreabilidade à medida que os dados passam da ingestão para a percepção e ativação Juntos, eles criam um modelo de governança em que as decisões de acesso são explicáveis, a imposição é automática e a conformidade é contínua em vez de retrospectiva. O resultado é uma plataforma em que a governança não é mais um fator limitante ou uma reflexão posterior. Em vez disso, ele se torna uma camada de habilitação, permitindo que os arquitetos projetem produtos de dados e fluxos de trabalho conduzidos por IA com confiança de que os requisitos de Trust, privacidade e regulamentação estão sendo aplicados pelo próprio sistema. Essa abordagem composta garante que os dados corporativos permaneçam não apenas utilizáveis, mas acionáveis de maneira responsável, oferecendo suporte a percepções, ativações e automação em escala sem comprometer a transparência, a segurança ou o controle.

Na era das empresas conduzidas por IA, proteger dados não é um evento único, mas um processo contínuo que protege as informações do momento em que elas entram no ecossistema até que sejam ativadas para uso comercial ou de IA. O Salesforce Data 360 incorpora controles de segurança e governança em todas as fases do ciclo de vida dos dados, garantindo que a integridade, a confidencialidade e o Trust dos dados sejam preservados desde a ingestão até a ativação de percepções.

No centro do modelo de proteção do Salesforce Data 360 está a Criptografia de plataforma para Data 360, uma estrutura de criptografia de alto desempenho transparente que protege dados em repouso e em trânsito, sem comprometer a usabilidade ou a escalabilidade.

Os dados persistidos no Data 360 Data Lake são criptografados automaticamente no nível de armazenamento, garantindo que os dados permaneçam ilegíveis mesmo que ocorra acesso físico ou não autorizado. Os principais recursos incluem:

- Criptografia transparente do Data Lake: Todos os dados persistidos no Data Lake são criptografados no nível de armazenamento usando chaves gerenciadas pelo cliente (CMK). Isso garante que, mesmo que ocorra acesso não autorizado ao armazenamento físico, os dados permaneçam ilegíveis e indecifráveis.

- Chases gerenciadas pelo cliente (CMK): Os clientes mantêm o controle total sobre as chaves de criptografia, uma funcionalidade crucial para setores regulamentados, como serviços financeiros, saúde e governo. O CMK habilita a auditoria, o controle e a comprovação granulares da soberania de dados, alinhando-os diretamente a mandatos regulatórios, como GDPR, HIPAA e ISO 27001.

- Gerenciamento de chaves externas (EKM): Com o Gerenciamento de chave externa, um recurso da Criptografia de plataforma para Data 360, os clientes poderão criptografar dados no Data 360 usando chaves armazenadas nas contas do AWS KMS dos clientes. Isso dá aos clientes mais flexibilidade enquanto mantêm seus dados no Data 360 seguros e protegidos.

- Traga sua própria chave (BYOK): Com base no CMK e no EKM, o Data 360 agora permite que os clientes carreguem seu próprio material de chave diretamente no Salesforce para criptografar dados em repouso e índices de pesquisa. Esse aprimoramento fornece uma camada adicional de proteção para dados PII, confidenciais, confidenciais e proprietários sem exigir que os clientes criem ou gerenciem chaves no AWS KMS.

- Rotação chave e gerenciamento de ciclo de vida: A rotação de chave é tratada com facilidade. Novos dados são criptografados com a nova chave, enquanto os dados mais antigos permanecem criptografados com a chave original, evitando tempo de inatividade ou degradação do desempenho. Esse mecanismo de rotação reforça a conformidade sem interrupção operacional.

Cada dado transmitido entre serviços, APIs e conectores do Data 360 é protegido usando a Segurança de camada de transporte (TLS) 1.2 ou superior, fornecendo criptografia completa em movimento. Isso garante que:

- Os dados não podem ser interceptados nem alterados durante a transferência.

- As comunicações entre serviços do Salesforce, conectores confiáveis e pontos de extremidade do cliente continuam privadas e verificáveis.

- A segurança se estende de forma consistente em pipelines de ingestão, processos de harmonização, fluxos de trabalho de ativação e integrações de API externas. Ao combinar criptografia gerenciada pelo cliente em repouso com criptografia contínua em trânsito, o Salesforce Data 360 cria uma arquitetura de defesa em profundidade que protege os dados do cliente contra ataques externos e ameaças à infraestrutura interna.

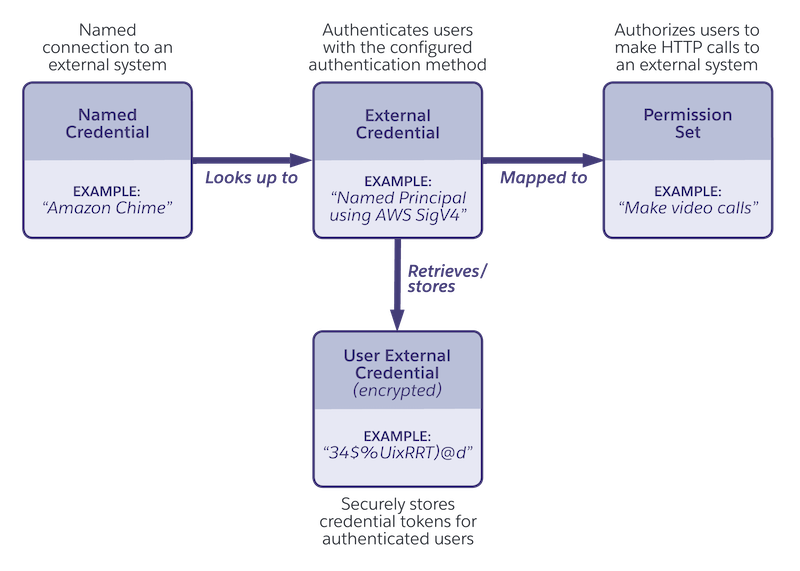

Embora os controles de criptografia e acesso protejam dados no Salesforce Data 360, proteger a movimentação de dados entre sistemas é igualmente crucial. As empresas modernas operam em ambientes de várias nuvens e híbridos, em que dados confidenciais fluem entre o Salesforce, plataformas de análise, APIs externas e data lakes. Para solucionar isso, a Salesforce criou uma estrutura de integração segura centrada em credenciais nomeadas (NCs) e credenciais externas (ECs), proporcionando uma base orientada por políticas e alinhada a zero Trust para conectividade segura.

A Salesforce criou uma robusta estrutura de integração segura, centrada em credenciais nomeadas (NCs) e credenciais externas (ECs). Juntos, eles eliminam a complexidade da credencial, impõem o acesso de privilégio mínimo e habilitam o gerenciamento de autenticação consistente em todas as integrações sem expor segredos em código ou configuração. Essa estrutura abstrai complexidades de segurança, aplica práticas recomendadas e estabelece um plano de controle baseado em políticas para todas as conexões externas, alinhando-se aos princípios de Zero Trust e segurança por design da Salesforce.

Credenciais nomeadas

As credenciais nomeadas (NCs) são a pedra angular da arquitetura de integração segura do Salesforce. Eles fornecem um mecanismo declarativo e centralizado para definir pontos de extremidade externos e seus parâmetros de autenticação, eliminando a necessidade de codificar credenciais confidenciais, como nomes de usuário, senhas ou tokens no Apex code ou arquivos de configuração. Em vez disso, desenvolvedores e administradores simplesmente fazem referência a um alias de credencial nomeada (por exemplo, SnowflakeConnector_NC) e o Salesforce gerencia automaticamente a autenticação e o gerenciamento de conexão subjacentes. Vantagens arquitetônicas e de segurança:

- Manutenção simplificada: Os NCs consolidam URLs de ponto de extremidade externos e parâmetros de autenticação em um único registro gerenciado. Qualquer atualização, como alterar um ponto de extremidade ou girar as credenciais, requer alterações apenas no registro NC, evitando a reimplantação de código ou fluxos entre ambientes.

- Segurança aprimorada: As credenciais são armazenadas com segurança no repositório de segredo criptografado do Salesforce, evitando a exposição em repositórios de código, arquivos de configuração ou registros. O processo de autenticação em si é gerenciado automaticamente no tempo de execução, reduzindo o erro humano e o risco de vazamento. Conformidade de adesão: A separação de credenciais da lógica de negócios simplifica a conformidade com regulamentos de proteção de dados, como GDPR, HIPAA e PCI DSS. Os auditores podem verificar facilmente se o acesso a dados externos cumpre as políticas de governança e segurança corporativas.

- Bypassas Configurações do site remoto: Os NCs eliminam o requisito legado para configurações de site remoto, simplificando a configuração e a implantação, particularmente para implementações corporativas em grande escala ou em vários ambientes.

As credenciais externas (ECs) definem o protocolo de autenticação e o fluxo que o Salesforce usa ao se conectar a um serviço externo, respondendo de modo eficaz a "como autenticar". Um único EC pode ser reutilizado em várias NCs que compartilham o mesmo tipo de autenticação, promovendo a reutilização de ajustes e a imposição de segurança consistente. Protocolos de autenticação com suporte:

- OAuth 2.0 (todas as variantes suportadas)

- JWT (token da Web JSON)

- Autenticação básica

- AWS Signature v4

- Autenticação personalizada

- Sem autenticação (para APIs abertas ou pontos de extremidade públicos) Credenciais externas e credenciais nomeadas são projetadas em torno de uma separação clara de tarefas. Uma Credencial externa define como autenticar, especificando o protocolo de autenticação, o tipo de token e o comportamento de atualização para conexão a sistemas externos. Uma Credencial nomeada, por outro lado, define onde conectar, o URL do ponto de extremidade e qual Credencial externa usar para essa conexão. Esse design garante que a lógica de autenticação e a configuração do ponto de extremidade permaneçam desconectadas, permitindo que o Salesforce ofereça suporte a vários protocolos de integração com segurança enquanto mantém o gerenciamento de credenciais centralizado e consistente em toda a empresa.

Embora a interface do usuário do Data 360 abstraia grande parte da configuração subjacente, a estrutura Credencial nomeada e Credencial externa é usada com frequência sob o capô por seus conectores nativos e fluxos de dados.Isso significa que, mesmo quando os administradores estão simplesmente "adicionando uma conexão de dados" por meio de uma IU guiada, o Data 360 ainda está aplicando esse modelo de segurança padronizado nos bastidores. Implicações arquitetônicas:

- Modelo de segurança unificado: Cada conector, seja para um Banco de Dados externo , AWS S3 ou uma API corporativa, se beneficia dos mesmos padrões de criptografia, autenticação e gerenciamento de chave impostos por Credenciais nomeadas e externas.

- Abstração do desenvolvedor: Desenvolvedores e administradores não precisam lidar manualmente com fluxos de autenticação ou rotação de credenciais. O Salesforce gerencia o ciclo de vida, a expiração e a atualização do token automaticamente.

- Imposição consistente das políticas: Essa estrutura garante que todos os conectores cumpram políticas de autenticação, auditoria e registro consistentes, essenciais para ingestão de múltiplas fontes em grande escala em setores regulados.

- Extensibilidade à prova de futuro: Conforme o Salesforce aprimora sua pilha de autenticação (por exemplo, para dar suporte a novos fluxos OAuth ou padrões FIDO2), essas melhorias se propagam automaticamente em todos os conectores sem exigir refatoramento ou reimplantação.

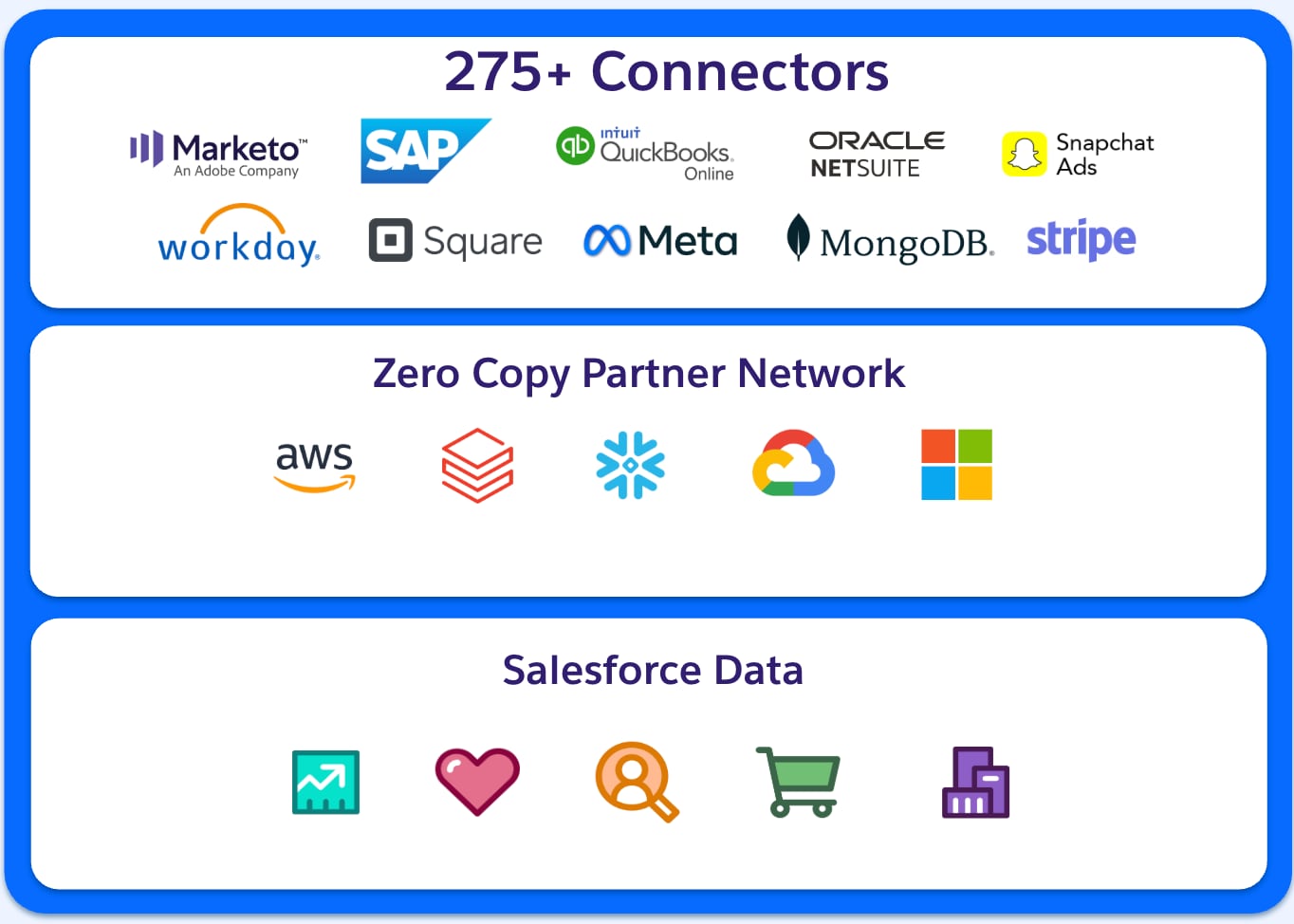

O Salesforce Data 360 oferece um grande conjunto de conectores prontos para uso que simplificam a integração de dados de várias origens. Isso permite que as empresas consolidem e utilizem seus dados com eficiência. O Salesforce fornece vários tipos de conectores, incluindo conectores nativos do Salesforce, conectores de armazenamento em nuvem, conectores de banco de dados e conectores de API e aplicativo. Além dos conectores oferecidos, também há suporte para zero ferramentas ETL. Os conectores do Salesforce permitem uma integração perfeita entre produtos do Salesforce, como Sales Cloud, Service Cloud e Marketing Cloud, com o Data 360. Além disso, uma gama de conectores para provedores de armazenamento em nuvem, incluindo Amazon S3, Google Cloud Storage e Azure Data Lake, são oferecidos. Os conectores predefinidos para bancos de dados, como Snowflake, Redshift e BigQuery, permitem que as empresas vinculem seus armazéns de dados existentes ao Data 360. Além disso, o Data 360 fornece conectores para vários aplicativos e APIs de terceiros, como anúncios do Google, anúncios do Facebook e outras plataformas de marketing. Para aprimorar a flexibilidade, o Data 360 se integra a ferramentas ETL, como MuleSoft e Informatica.

A segurança dos dados armazenados no Salesforce Data 360 está na vanguarda de muitas conversas relacionadas ao Data 360. Como parte do compromisso da Salesforce com uma abordagem de segurança de defesa em profundidade, a mesma importância é dada à segurança de como os dados são ingeridos no ambiente do Data 360. O Salesforce reconhece que as empresas operam em diversos ecossistemas de dados, geralmente abrangendo várias plataformas de nuvem, soluções de armazenamento e ferramentas de análise. Nossos conectores do Data 360 servem como a ponte entre esses ambientes. O conector permite uma integração de dados segura, escalonável e eficiente enquanto mantém os altos padrões de segurança do Salesforce. Esses conectores facilitam o fluxo de dados contínuo sem comprometer a integridade ou a privacidade. Os três componentes essenciais da segurança do conector do Data 360 são:

- Mapeamento de autenticação/autorização: O gerenciamento de acesso seguro é fundamental para a segurança dos dados. Diferentes conectores de nuvem usam diferentes mecanismos de autenticação e autorização para validar e controlar o acesso do usuário. A autenticação garante que os usuários ou os sistemas sejam entidades legítimas, enquanto a autorização define o nível de acesso concedido. A Salesforce garante que, sempre que possível, seus conectores atendam aos padrões do setor.

- Interoperabilidade de recursos de cópia zero (ZETL): A duplicação de dados apresenta desafios operacionais e de segurança. Isso também vem com custos de armazenamento desnecessários, inconsistências de dados e maior exposição a risco. A abordagem de Extração, transformação e carregamento zero (ZETL) do Salesforce garante que o compartilhamento de dados em tempo real entre plataformas possa ocorrer sem exigir replicação de dados físicos. Isso significa que os dados podem permanecer em seu ambiente original enquanto ainda estão acessíveis para processamento, relatórios e análise. Além disso, isso também reduz significativamente a superfície de ataque e aprimora a conformidade potencial com as leis de residência de dados.

- Suporte de federação de dados: Nos ambientes de várias nuvens de hoje, as organizações precisam de acesso abrangente a dados sem movimentação desnecessária de dados. O modelo de dados federado do conector do Data 360 oferece suporte à federação de dados baseada em arquivo e baseada em consulta, permitindo que as empresas aproveitem origens de dados externas em tempo real. Quer estejam acessando bancos de dados estruturados, registros semiestruturados ou arquivos não estruturados, os conectores do Salesforce garantem que os dados permaneçam seguros durante todo o ciclo de vida. A Salesforce tem como objetivo fornecer aos seus clientes a transparência necessária para ajudar a navegar pelas complexidades de segurança e conformidade de dados, mesmo com nossas integrações. Quer se integre ao AWS S3, ao Google Cloud Storage, ao Snowflake ou a outras plataformas, nossos Conectores do Data 360 são projetados para garantir a Trust, a transparência e o controle de dados essenciais para os negócios.

Segurança e mapeamento de autenticação do conector do Salesforce Data 360

| Tipo de conector | Suporte de tipo de conexão | Tipos de autenticação primários | Principais aspectos e notas de segurança |

|---|---|---|---|

| Salesforce CRM | N/A (interno) | Baseado em sessão (interno) | Usa o modelo robusto de gerenciamento de acesso e identidade interna (IAM) do Salesforce. Todos os dados são criptografados em trânsito e em repouso dentro da infraestrutura do Salesforce. |

| Engajamento do Marketing Cloud | Somente Internet pública | OAuth 2.0, nome de usuário/senha | Os protocolos padrão do OAuth 2.0 são usados para autenticação segura. Os dados são criptografados em trânsito (TLS) pela Internet pública. |

| B2C Commerce | Somente Internet pública | OAuth 2.0 | OAuth 2.0. padrão. Contam com protocolos públicos seguros da Internet (TLS) para transferência de dados. |

| Aplicativo Web e móvel | Somente Internet pública | Chaves de API, OAuth 2.0 | Dados ingeridos por meio de APIs (API de ingestão, API de streaming). Segurança gerenciada por meio de gerenciamento de chave de API e protocolos da Web padrão. |

| Amazon S3 | Conexão privada e pública | Papéis de IAM, credenciais externas | Dá suporte ao AWS PrivateLink para conexão segura e privada. A conexão pública usa credenciais seguras. Os dados são criptografados em trânsito e em repouso (chaves gerenciadas pelo cliente no S3 opcional). |

| Snowflake | Conexão privada e pública | OAuth 2.0, autenticação de chave privada, nome de usuário/senha | Dá suporte à conexão privada da VPC (AWS PrivateLink). Conexão pública disponível com métodos de autenticação seguros. Os dados podem ser criptografados com chaves de cliente no Snowflake. |

| Amazon Redshift | Conexão privada e pública | Nome de usuário/senha, autenticação IAM | Suporta conexão privada (AWS PrivateLink). A conexão pública usa as melhores práticas de segurança padrão. |

| Microsoft Azure (armazenamento/SQL) | Somente Internet pública | Tokens SAS, OAuth 2.0, Nome de usuário/senha | As conexões dependem de tokens SAS seguros ou OAuth para autenticação. Os dados passam pela Internet pública por meio de canais criptografados (TLS). |

| Armazenamento do Google Cloud (GCS) | Somente Internet pública | OAuth 2.0, Contas de serviço | As conexões dependem de OAuth 2.0. Os dados passam pela Internet pública por meio de canais criptografados (TLS). |

| MuleSoft (API) | Somente Internet pública | OAuth 2.0, chave de API | Conecta por meio de APIs. A segurança é gerenciada por meio da autenticação de API padrão e políticas de governança robustas implementadas por meio da MuleSoft Anypoint Platform. |

O estágio final do ciclo de vida dos dados – a ativação de dados – é onde perfis de cliente unificados e aprimorados no Salesforce Data 360 são distribuídos com segurança para sistemas externos para aplicativos a jusante, como marketing personalizado, análise ou orquestração de engajamento. Esta fase representa a transição da insight para a ação – e, portanto, carrega a maior responsabilidade de manter a integridade dos dados, a conformidade com a privacidade e Trust.

Proteger transferências de dados de saída

O Data 360 impõe a conectividade de saída segura por meio de caminhos governados e criptografados. Todos os destinos da ativação, seja SFTP, Amazon S3, Microsoft Azure Blob, Google Cloud Storage ou redes de anúncios, devem ser configurados usando definições de conexão seguras que se autenticam por meio da estrutura de Credencial nomeada e Credencial externa do Salesforce, garantindo que nenhuma credencial ou ponto final seja exposto em texto simples. Controles de segurança arquitetônica:

- Canais criptografados: Todas as transferências de dados de saída ocorrem em canais criptografados por TLS, garantindo a confidencialidade e a integridade em trânsito.

- Abstração de credencial: Os pontos de extremidade de saída usam Credenciais nomeadas, aproveitando o armazenamento de segredo criptografado do Salesforce e o gerenciamento centralizado de todas as chaves de API e tokens de autenticação. Isso impede a exposição de detalhes confidenciais em arquivos de configuração ou definições de fluxo.

- Governança de acesso: Os destinos da ativação podem ser vinculados a usuários de integração específicos com permissões com escopo, fornecendo controle de acesso detalhado e capacidade de auditoria completa para eventos de saída.

- Segurança de rede: Para ambientes de alta segurança, as conexões de saída podem ser restritas a links de Conexão privada, garantindo que o tráfego de ativação de dados permaneça em uma rede AWS ou Azure privada em vez de cruzar a Internet pública.

Fluxo de ativação do Data 360

| Estágio | Mecanismo | Controles de segurança/governança |

|---|---|---|

| Configuração de ativação | Definido na configuração da ativação do Data 360 | Protege por meio de credenciais nomeadas e credenciais externas |

| Preparação de dados | Filtrado e unido de DMOs | Metadados de consentimento e privacidade aplicados |

| Transferência de saída | Criptografado via TLS/Conexão privada | Aplicação de apólice e abstração de credenciais |

| Envio externo | SFTP/Armazenamento na nuvem/API | Entrega controlada de acesso e auditável |

A segurança no Data 360 vai além dos controles técnicos para incluir a governança sensível à política. No momento da ativação, a Camada de Trust do Data 360 do Salesforce aplica automaticamente as políticas de consentimento e privacidade do cliente, garantindo que apenas dados elegíveis sejam compartilhados com destinos externos. Principais funcionalidades:

- Fluxos de dados com conhecimento em consentimento: O Data 360 avalia sinalizadores de consentimento como "Não compartilhar", "Não vender" ou "Aceção de email" antes da ativação dos dados. Registros que violam essas condições de consentimento são excluídos automaticamente dos conjuntos de dados de saída.

- Alinhamento regulatório: Essas imposições de política se alinham com estruturas de privacidade globais, incluindo GDPR, CCPA e HIPAA, incorporando a conformidade diretamente ao processo de ativação de dados em vez de depender da imposição a jusante.

- Linha automatizada e auditoria: Cada evento de ativação de saída é registrado com metadados de linha de dados completos, incluindo DMO de origem, status de consentimento e detalhes de destino. Isso habilita os relatórios prontos para auditoria para reguladores ou equipes de governança interna. O Salesforce Data 360 integra controles de segurança, governança e privacidade em todo o ciclo de vida dos dados, da ingestão e do armazenamento à integração e ativação, garantindo que os dados do cliente permaneçam criptografados, em conformidade com a política e confiáveis em todos os estágios. Ao unir criptografia de plataforma, credenciais nomeadas e externas e ativação sensível ao consentimento, o Data 360 oferece uma arquitetura completa do Zero Trust que protege a integridade, a confidencialidade e a conformidade dos dados da origem à ativação dos negócios.

Para muitas empresas sensíveis à segurança, especialmente em setores regulamentados e no setor público, os ambientes de dados restritos à Internet são um componente essencial de sua estratégia de conformidade e cibersegurança. Embora esse isolamento minimize a exposição externa, ele também introduz desafios de integração para o Salesforce Data 360 e Agentforce, que exigem acesso seguro a data lakes gerenciados pelo cliente. A maioria dos data lakes corporativos reside em plataformas de hiperescala, como AWS, Microsoft Azure ou Google Cloud. Como o Salesforce Data 360 opera na infraestrutura da AWS, a conexão segura com ambientes do cliente hospedados em outras nuvens requer um caminho de rede entre nuvens privado que ignora a Internet pública.

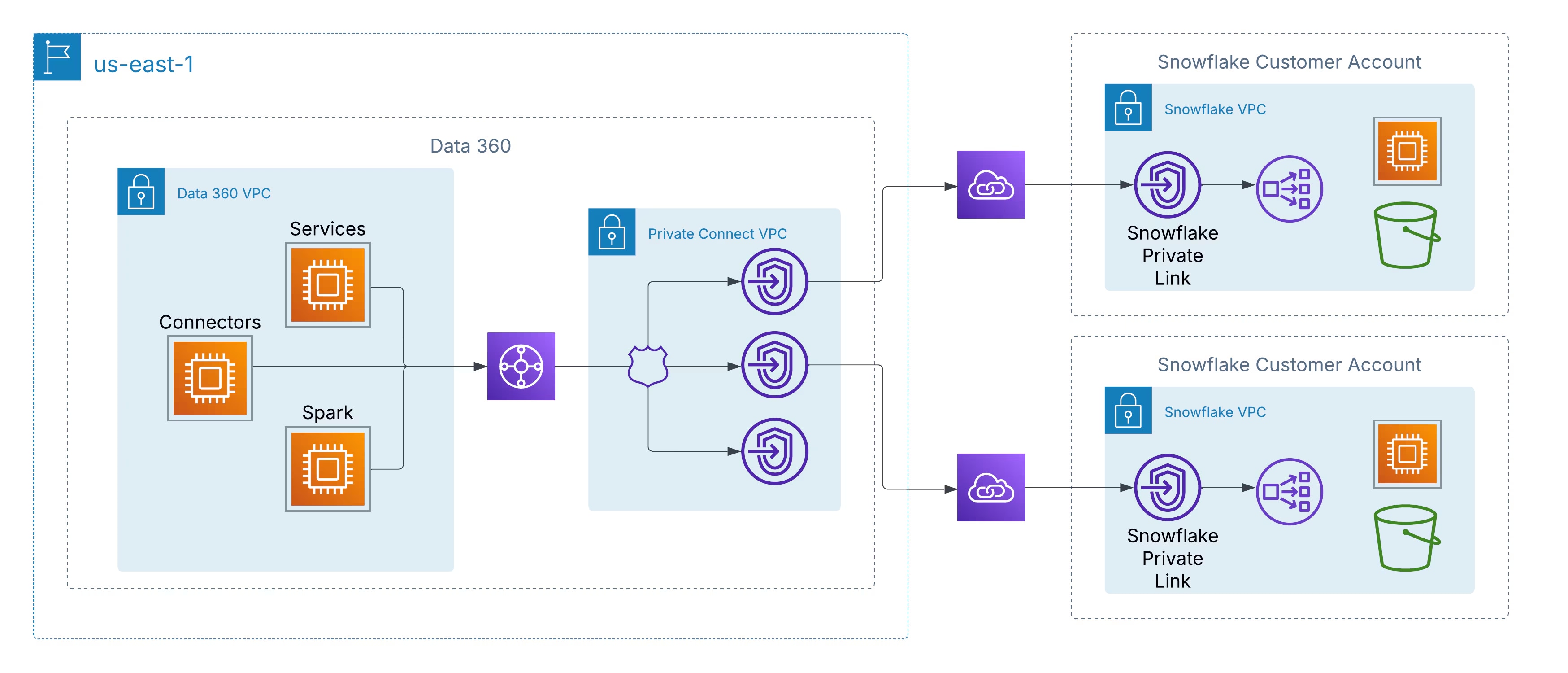

O Data 360 fornece conectividade privada dentro da nuvem por meio do AWS PrivateLink, permitindo acesso direto e seguro entre o Data 360 e fontes de dados gerenciadas pelo cliente, incluindo serviços como Snowflake (hostado na AWS), Redshift ou S3, sem expor o tráfego à Internet pública.

Todas as comunicações permanecem dentro do backbone da AWS, usando endereço IP privado e caminhos de rede não roteáveis, eliminando assim o risco de interceptação de dados em trânsito e cumprindo requisitos de segurança corporativos e regulatórios rígidos.

Essa arquitetura garante que:

Todas as comunicações permanecem dentro do backbone da AWS, usando endereço IP privado e caminhos de rede não roteáveis, eliminando assim o risco de interceptação de dados em trânsito e cumprindo requisitos de segurança corporativos e regulatórios rígidos.

Essa arquitetura garante que:

- Exposição zero à Internet: Os dados nunca saem da rede privada da AWS.

- Comunicação de IP privado: O tráfego permanece isolado e não pode ser endereçado externamente.

- Alinhamento de conformidade: Cumpra padrões de segurança como ISO 27001, SOC 2 e FedRAMP.

Para dar suporte a clientes que operam em ambientes de várias nuvens, a Salesforce está estendendo os mesmos princípios de segurança além da AWS por meio da Interconexão privada. Essa funcionalidade habilita a conectividade privada entre nuvens entre o Data 360 e data lakes hospedados no Azure ou no Google Cloud, mantendo as mesmas garantias de roteamento privado, navegação sem Internet e tráfego somente base criptografado. Dois modelos de implementação arquitetônica estão disponíveis:

- Interconexão gerenciada pelo cliente: Os clientes integram seus circuitos de rede privada existentes, como Azure ExpressRoute, Google Cloud Interconnect ou Equinix Fabric, diretamente com VPCs do Data 360.

- Interconexão gerenciada pelo Salesforce: O Salesforce provisiona e gerencia o link entre nuvens, expondo pontos de extremidade de serviço privados no ambiente de nuvem de destino do cliente para uma configuração pronta para uso.

O Salesforce Data 360, uma plataforma eficiente para unificar dados corporativos, é criado com controles de segurança robustos e de várias camadas. Para os clientes, gerenciar a segurança da API é uma parte essencial de uma estratégia abrangente de proteção de dados, permitindo que eles controlem o acesso, gerenciem integrações e monitorem o uso de modo eficaz. Aqui estão os principais recursos e funcionalidades disponíveis para que os clientes configurem, controlem e gerenciem a segurança da API no Salesforce Data 360.

Os clientes podem aproveitar vários recursos integrados do Salesforce para garantir acesso à API seguro às instâncias do Data 360:

1. Autenticação e autorização robustas (OAuth 2.0)

O Salesforce exige autenticação rígida para suas APIs do Data 360, sendo OAuth 2.0 o protocolo padrão e recomendado.

- Aplicativos conectados: Os clientes criam e configuram aplicativos conectados para gerenciar o acesso a aplicativos externos. Esse é o mecanismo principal para autenticar e conceder acesso às APIs de ingestão e consulta do Data 360.

- Escopos de OAuth: Os administradores podem definir escopos específicos do OAuth (por exemplo, cdp_ingest_api, api) para solicitar as permissões mínimas necessárias, seguindo o princípio de privilégio mínimo.

- Autenticação multifator (MFA): O Salesforce Authenticator e outras soluções de MFA podem ser aplicadas, adicionando uma camada vital de segurança e garantindo que apenas usuários verificados possam acessar o sistema, inclusive por meio de logins de API.

2. Controle de acesso granular e permissões

Os clientes têm controle detalhado sobre quais usuários e aplicativos podem acessar dados e quais ações eles podem realizar.

- Controle de acesso da API (recurso): Depois de habilitado pelo Suporte do Salesforce, esse recurso permite que os administradores aprovem explicitamente quais aplicativos conectados podem ser usados para acessar as APIs. Todos os aplicativos não aprovados são bloqueados automaticamente, reduzindo significativamente o risco de extração de dados não autorizada.

- Conjuntos de permissões e perfis: Os administradores gerenciam o acesso à API atribuindo a permissão "API habilitada" por meio de perfis de usuário ou conjuntos de permissões dedicados. Isso garante que os usuários tenham acesso apenas relevante às funções de trabalho.

- Controle de acesso baseado em papel (RBAC): No Data 360, os clientes podem criar e gerenciar políticas de controle de acesso baseadas em papel para definir níveis de acesso a dados (segurança em nível de objeto, campo e registro), garantindo consistência e controle em toda a plataforma.

- Usuários de integração dedicados: As práticas recomendadas recomendam criar usuários específicos "apenas API" para integrações, limitando suas permissões apenas ao que é necessário para a chamada de API, em vez de usar uma conta de administrador do sistema.

3. Controles de segurança de rede

- Intervalos de IP de lista de permissões/login: Os clientes podem restringir o acesso à API a um intervalo definido de endereços IP confiáveis. Qualquer tentativa de login de um intervalo de IP não aprovado pode ser negada ou contestada para verificação.

- Conexão privada: Criado no AWS PrivateLink, esse recurso permite que os administradores gerenciem dados confidenciais sem expor pontos de extremidade à Internet pública, eliminando o risco de ataques em pontos de extremidade publicamente visíveis.

- Criptografia em trânsito e em repouso: Todos os dados são criptografados em trânsito (usando TLS) e em repouso, protegendo informações confidenciais de acesso não autorizado mesmo que sejam interceptadas.

4. Monitoramento, auditoria e governança

A visibilidade é fundamental para a segurança. O Salesforce fornece ferramentas extensas para monitorar e auditar a atividade da API.

- Monitoramento de evento: Fornece rastreamento quase em tempo real de vários eventos, incluindo chamadas à API e tentativas de login. Os clientes podem usar esses dados para auditoria e para criar políticas de segurança da transação.

- Security Center: Esse recurso oferece uma visualização única e consolidada das métricas de integridade, conformidade e governança de segurança em todas as organizações do Salesforce, simplificando o monitoramento e o gerenciamento.

- Pista de auditoria de campo: Ajuda os clientes a rastrear o histórico de login e campo, monitorar alterações de configuração e lidar com obrigações de conformidade de auditoria e retenção de dados.

- Recursos de governança de dados: Inclui marcação e classificação de dados, imposição de políticas e mascaramento de dados dinâmico para garantir que políticas de governança consistentes sejam aplicadas a todos os pontos de contato de dados, incluindo aqueles acessados por meio de APIs.

- Habilitar controles principais: Comece habilitando padrões para toda a organização, como restrições de MFA e IP.

- Solicitar controle de acesso à API: Registre um caso com o Suporte do Salesforce para habilitar o recurso "Controle de acesso à API" em sua organização.

- Configurar aplicativos conectados: Crie aplicativos conectados específicos para cada integração, definindo os escopos de OAuth necessários e atribuindo-os a perfis/conjuntos de permissões autorizados.

- Implementar privilégio mínimo: Garanta que todos os usuários de integração tenham permissões "apenas API" e acesso mínimo a dados.

- Monitorar e auditar: Use regularmente o Monitoramento de evento e a Central de segurança para revisar o uso da API, detectar anomalias e realizar avaliações de vulnerabilidade.

- Impor melhores práticas: Sempre aplique o TLS, armazene com segurança tokens de atualização, faça a rotação de IDs de sessão e valide entradas de dados. Ao aproveitar esses recursos robustos configuráveis pelo cliente, as empresas podem manter um ambiente seguro e em conformidade com todas as interações de API no Salesforce Data 360.

O Salesforce Data 360 é projetado para atender aos requisitos de residência e soberania de dados globais por meio de seu modelo de implantação distribuído geograficamente. O serviço está disponível atualmente em várias regiões regulamentadas, incluindo Estados Unidos, Canadá, Brasil, Alemanha, Índia, Austrália e Japão. A residência de dados é determinada mapeando a instância da organização principal de cada cliente para a instância regional correspondente mais próxima do Data 360. Por exemplo, organizações principais localizadas nos Estados Unidos ou no Canadá são emparelhadas com uma instância do Data 360 na região dos EUA, enquanto organizações principais dentro da União Europeia são mapeadas para uma instância hospedada na Alemanha. Da mesma forma, organizações principais na Índia, Austrália, Nova Zelândia ou Cingapura estão associadas a uma instância do Data 360 hospedada na Índia. A infraestrutura Hyperforce da Salesforce é a base desse modelo, fornecendo a base para o controle de dados geográficos, o isolamento de segurança e a conformidade regulatória. O Hyperforce garante que os dados do cliente, incluindo metadados, backups e conjuntos de dados derivados, permaneçam dentro dos limites regionais definidos. Essa arquitetura permite que as empresas cumpram os mandatos de residência e conformidade de dados locais, como GDPR, FFIEC, HIPAA e leis de privacidade regionais em APAC e EMEA. A Salesforce continua expandindo a disponibilidade do Data 360 para regiões adicionais do Hyperforce para se alinhar com os padrões de privacidade globais em evolução, os requisitos de conformidade regionais e as expectativas dos clientes em relação ao controle de dados soberanos.

O Salesforce Data 360 é projetado para ajudar as empresas a cumprir requisitos regulatórios e de privacidade globais rígidos, como GDPR e CCPA. A plataforma oferece recursos nativos para gerenciar direitos de sujeito de dados (DSRs), incluindo acesso a dados, exportação e exclusão ("Direito de ser esquecido"), garantindo o tratamento em conformidade de dados pessoais em todo o ciclo de vida. Embora o cliente mantenha a responsabilidade final pela conformidade, o Salesforce opera como um "provedor de serviços" certificado sob normas como a CCPA, fornecendo os controles no nível da plataforma, garantias de segurança e mecanismos contratuais que permitem que as organizações implementem suas estruturas de conformidade de forma eficiente e em escala.

Trust é a pedra angular da plataforma do Salesforce, e esse Trust é ganho através de validação independente. A Salesforce mantém um amplo portfólio de certificações e atestados de segurança globais que demonstram seu compromisso contínuo com a proteção de dados do cliente e a manutenção dos mais altos padrões de segurança na nuvem. Essas certificações não são apenas caixas de seleção, elas representam auditorias rigorosas e recorrentes que verificam a força e a consistência dos controles, processos e infraestrutura de segurança do Salesforce. Juntos, eles formam a espinha dorsal do modelo Fundamental Trust da Salesforce. As principais certificações e atestados incluem:

- ISO/IEC 27001: Valida o sistema abrangente de gerenciamento de segurança de informações do Salesforce.

- ISO/IEC 27017: Estabelece as práticas recomendadas para controles de segurança específicos da nuvem.

- ISO/IEC 27018: Concentra-se na proteção de informações de identificação pessoal (PII) na nuvem.

- SOC 1, SOC 2 e SOC 3: Relatórios independentes confirmando o design e a eficácia operacional dos controles de segurança e privacidade do Salesforce.

- PCI DSS: Garante o processamento e o armazenamento seguros de informações de cartão de pagamento.

- FedRAMP Alto e DoD Nível de Impacto 4: Certifica o Salesforce Government Cloud para uso por agências federais dos EUA que gerenciam cargas de trabalho confidenciais. Ao manter esse conjunto abrangente de certificações, o Salesforce dá aos clientes a confiança de que seus dados são gerenciados em uma plataforma que atende, e muitas vezes ultrapassa, as expectativas globais de conformidade e segurança.

No panorama digital de ritmo rápido de hoje, ter uma visão completa dos dados do cliente é crucial, mas igualmente importante é ter uma visão completa da plataforma que gerencia esses dados. O Salesforce Data 360 fornece recursos robustos de registro, monitoramento e observabilidade integrados que capacitam os clientes a garantir a qualidade, a segurança e o desempenho dos dados. Essas ferramentas ajudam você a passar da solução de problemas reativa para o gerenciamento proativo, garantindo que sua implementação do Data 360 seja executada sem problemas e com eficiência.

A segurança não termina com a prevenção, ela evolui com a vigilância. Em um panorama de ameaças em constante mudança, o Salesforce combina recursos avançados de monitoramento de plataforma com processos de análise gerenciados pelo cliente para garantir uma proteção proativa e contínua. O Salesforce fornece ferramentas nativas eficientes para visibilidade e detecção de ameaças:

- A Trilha de auditoria de configuração captura um histórico completo de alterações administrativas, ajudando as equipes a rastrear configurações ou atualizações de política.

- O Monitoramento de evento fornece percepções profundas sobre o comportamento do usuário, a atividade da API e os padrões de acesso aos dados. Esta telemetria pode ser perfeitamente integrada a uma solução de Gerenciamento de Informações e Eventos de Segurança (SIEM) para análise e correlação centralizada.

O Monitoramento de evento, parte da oferta Salesforce Shield, é o centro central para rastrear dados detalhados de atividade do usuário e desempenho do sistema em sua organização do Salesforce, incluindo ações específicas do Data 360. Ele captura uma ampla gama de "eventos" em arquivos de log e objetos para sua análise.

- Arquivos de log de evento (ELFs): Eles fornecem detalhes granulares de atividades do usuário e eventos do sistema, disponíveis para download após um breve atraso (dia ou hora). Você pode acessar até 30 dias de dados por meio da API ou do navegador Arquivo de registro de evento, com a opção de exportar para armazenamento de longo prazo.

- Monitoramento de evento em tempo real: Para percepções imediatas, os eventos em tempo real são transmitidos como eventos de plataforma, permitindo monitorar e detectar a atividade quase em tempo real. Isso é vital para segurança e desempenho, permitindo que você tome medidas imediatas se necessário.

- Eventos específicos do Data 360: O Monitoramento de evento inclui tipos de evento específicos para o uso do Data 360, como Visualização de página do Lightning, Interação do Lightning e Evento de relatório relacionados a páginas e dados do Data 360.

- Integração com ferramentas externas: O Salesforce facilita a integração perfeita com soluções de monitoramento de terceiros populares, como Splunk, Datadog, New Relic e Sumo Logic. Você pode transmitir ou exportar dados de Monitoramento de evento para essas plataformas para capacidade de observação consolidada em toda a sua pilha de tecnologia.

Entender o desempenho de sua implementação do Data 360 é fundamental para uma ótima experiência do usuário.

- Aplicativo de uso do Lightning: Esse aplicativo integrado fornece uma visualização agregada de métricas de desempenho, como tempos de carregamento de página (tempo de página experimentado ou EPT) e desempenho do navegador, para páginas do Data 360 no Lightning Experience.

- Relatórios e painéis personalizados: Você pode criar relatórios e painéis personalizados usando objetos do Data 360 e dados de Monitoramento de evento, incluindo o uso de um aplicativo baseado em modelo do CRM Analytics gratuito chamado Monitoramento de evento Plus. Essas visualizações ajudam a identificar tendências e identificar gargalos de desempenho rapidamente. Porém, tecnologia sozinha não é suficiente. A verdadeira resiliência requer uma parceria disciplinada entre detecção automatizada e revisão humana. Alertas automatizados podem detectar anomalias em tempo real, mas ameaças subtis ou de longo prazo, como exfiltração de dados lenta e não autorizada por um usuário válido, geralmente são melhor identificadas por meio de auditorias periódicas e análise de tendência. O Salesforce fornece telemetria, registros de auditoria e ganchos de integração; os clientes trazem rigor do processo, ritmo operacional e inteligência específica do contexto. Juntos, eles formam um modelo de defesa em profundidade, combinando automação, análise e supervisão humana para detectar, investigar e responder a ameaças antes que elas se tornem incidentes.

O Salesforce Data 360 não é apenas sobre unificar os dados do cliente; é sobre tornar esses dados inteligentes e acionáveis. Uma parte essencial dessa proposta de valor é fornecer relatórios robustos, painéis eficientes, métricas inteligentes e recursos de notificação em tempo real. Essas ferramentas permitem que os clientes monitorem a integridade dos dados, acompanhem o desempenho e automatizem ações com base em dados unificados, tudo dentro do ambiente familiar do Salesforce.

Os recursos nativos de relatórios e painéis do Salesforce se estendem perfeitamente para o Data 360, permitindo que você visualize e analise seus dados unificados sem sair da plataforma.

Você pode criar relatórios padrão e personalizados sobre dados armazenados no Data 360, incluindo dados unificados de várias fontes e insights calculados.

- Tipo de relatório padrão e personalizado: O Data 360 introduz novos tipos de relatório especificamente para objetos do Data 360, como Fluxos de dados, Segmentos, Ativações, Resolução de identidade e Insights calculados. Isso permite consultar seus dados unificados com criadores de relatórios padrão do Salesforce.

- Análise granular: Os relatórios oferecem suporte a até 10 agrupamentos de linhas, permitindo uma segmentação mais precisa e uma análise detalhada dos atributos e tendências do cliente.

- Fórmulas e resumos: Você pode aproveitar fórmulas de resumo e nível de linha para avaliar cada registro ou grupo de registros, ajudando a rastrear métricas detalhadas e resumos agregados de alto nível em um único relatório.

Os painéis fornecem uma exibição visual das principais métricas e tendências em toda a sua implementação do Data 360.

- Visualização unificada: Combine dados de vários relatórios do Data 360 ou até mesmo misture relatórios do Data 360 com relatórios padrão do CRM em um único painel para uma visualização holística de suas operações e percepções do cliente.

- Widgets personalizáveis: Use vários tipos de gráfico (barras, linhas, pizza, medidor etc.) e tabelas para exibir dados de relatório de modo eficaz.

- Insights em tempo real: Os painéis podem ser atualizados para fornecer informações atualizadas, ajudando na tomada de decisão rápida orientada por dados.

O Data 360 permite que você defina e rastreie os indicadores-chave de desempenho (KPIs) relevantes para suas metas de negócios. Eles podem ser gerados por meio de:

- Insights calculados: Crie métricas eficientes usando dados processados em lotes de alto volume. Por exemplo, calcule métricas como "Valor médio da vida útil do cliente" ou "Receita total do contrato ativo" e use-as como dimensões ou medidas em seus relatórios e painéis.

- Insights de streaming: Processe dados de origens de streaming quase em tempo real para criar agregações de série temporal, como dados de engajamento móvel ou de site. Essas métricas podem promover orquestrações imediatas e ações de dados.

O Salesforce oferece recursos eficientes de automação e notificação para garantir que você esteja ciente de eventos críticos ou alterações de dados no Data 360.

- Notificações baseadas em fluxo: Você pode configurar Fluxos de processo para acionar ações e enviar notificações com base em eventos em objetos do Data 360, como Fluxos de dados, Segmentos e Ativações.

- Alertas personalizados: Crie notificações personalizadas que acionam um email ou aparecem no Salesforce Notification Bell quando condições específicas forem atendidas. Por exemplo, você poderá receber um alerta se um fluxo de dados falhar, uma regra de resolução de identidade encontrar um erro ou uma métrica-chave ultrapassar um determinado limite.

- Serviço de Notificação de Eventos (ENS): Para desenvolvedores, o Serviço de notificação de evento de primeira API permite que os sistemas externos recebam notificações quando determinados eventos ocorrem, permitindo uma integração perfeita e reações em tempo real em sua pilha de tecnologia.

- Ações de dados: Com base nas percepções de streaming, você pode acionar ações de dados, que podem ser configuradas para enviar alertas, chamar eventos de plataforma ou integrar-se a outros aplicativos SaaS por meio de webhooks. Ao aproveitar esses recursos abrangentes, os clientes do Salesforce Data 360 podem monitorar de modo eficaz o ecossistema de dados, visualizar as principais métricas e receber alertas oportunos para promover o engajamento proativo e a excelência operacional.

A adoção do Salesforce Data 360 em escala corporativa exige mais do que habilitação técnica, exigindo uma arquitetura deliberada e priorizada em segurança. As recomendações estratégicas a seguir fornecem aos CTOs e aos arquitetos empresariais um roteiro para criar Trust, resiliência e conformidade em cada camada da implantação do Data 360.

- Implementar uma abordagem "Secure-by-Design": A segurança não deve ser adaptada; ela deve ser fundamental. Comece com a política padrão "Negar tudo" do Salesforce e conceda acesso explicitamente conforme necessário. Defina estruturas de governança, políticas e acesso antes de ingerir ou ativar dados. A segurança do prédio desde o primeiro dia elimina o risco de exposições ocultas e simplifica a conformidade de longo prazo.

- Impor uma estratégia robusta de gerenciamento de identidade e acesso (IAM): Centralize a identidade por meio de SSO federado e aplique a autenticação multifator (MFA) para mitigar o comprometimento de credenciais. Restrinja o acesso por Intervalos de IP de login e use os recursos do Provedor de identidade (IdP) do Salesforce para estabelecer a responsabilidade de ponta a ponta entre usuários e integrações. Uma camada de IAM unificada reduz a complexidade operacional e endurece sua superfície de autenticação.

- Aplicar o princípio do privilégio mínimo : Projete papéis para precisão, não conveniência. Use os conjuntos de permissões padrão do Salesforce como a base para a separação de tarefas, garantindo que os usuários acessem apenas o necessário. Evite a personalização excessiva de permissões: cada desvio aumenta a sobrecarga de manutenção e o risco de acesso indesejado.

- Estabelecer uma estrutura de governança de dados em várias camadas: Separe dados por unidade de negócios ou marca usando Espaços de dados e aplique o Controle de acesso baseado em atributo (ABAC) com Segurança em nível de objeto, campo e registro (OLS, FLS, RLS). Use o mascaramento dinâmico de dados para proteger informações confidenciais em tempo real sem prejudicar a análise ou a usabilidade. Esse modelo em camadas garante que a governança permaneça consistente à medida que os dados são escalados entre domínios.

- Avalie estrategicamente a criptografia e as integrações seguras: Para cargas de trabalho confidenciais, implemente a Criptografia de plataforma com chaves gerenciadas pelo cliente (CMK) para manter a soberania em seu ciclo de vida de criptografia. Use as Credenciais nomeadas e a Conexão privada para proteger todas as integrações entre sistemas, eliminando segredos embutidos em código e garantindo que todo o tráfego permaneça privado, em conformidade e auditável.

- Criar um programa de operações de segurança contínuas : A segurança não termina com a configuração, ela prospera com a disciplina operacional. Complemente o monitoramento automatizado com revisões de auditoria regular de registros de evento e trilhas de acesso. Estabeleça uma função de Operações de segurança (SecOps) dedicada para identificar anomalias, investigar ameaças e validar a conformidade. A meta: detectar antecipadamente, responder rapidamente e melhorar continuamente a postura.