Dieser Text wurde mit dem automatisierten Übersetzungssystem von Salesforce übersetzt. Nehmen Sie an unserer Umfrage teil, um Feedback zu diesem Inhalt zu geben und uns mitzuteilen, was Sie als Nächstes sehen möchten.

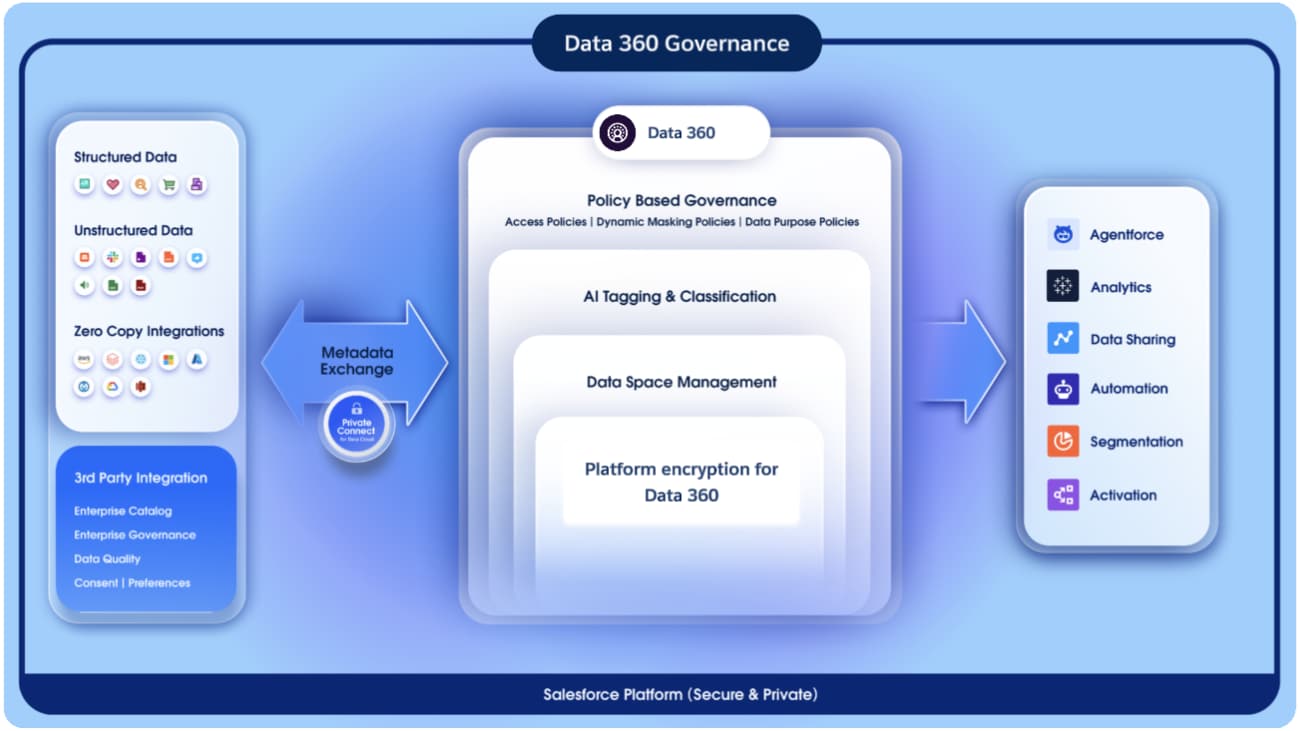

Salesforce Data 360 verändert die Art und Weise, wie Unternehmen Kundendaten im richtigen Maßstab verbinden, harmonisieren und aktivieren. Ihre wahre Stärke liegt jedoch darin, wie sicher diese Daten über ihren Lebenszyklus hinweg verwaltet werden. Diese Sicherheitsreferenzarchitektur bietet eine praktische durchgängige Blaupause zum Schutz von Data 360-Umgebungen. Dies wird standardmäßig durch die Kernprinzipien "Least Privilegies" (geringste Berechtigungen), "Null Trust Design" (Null-Vertrauens-Design) und "Governance" erreicht. Die Sicherheit in Data 360 ist ein Modell der gemeinsamen Verantwortung. Salesforce schützt die Infrastruktur, das Netzwerk, die Verschlüsselungsdienste, die Plattform, die Compliance und die Anwendung selbst mit globalen Standards wie ISO 27001, SOC 2 und der Datenschutz-Grundverordnung (DSGVO). Salesforce-Administratoren schützen die Daten ihrer Organisation auf der Plattform, indem sie Zugriff definieren, Datenschutz erzwingen und Integrationen verwalten. Dazu zählen die Implementierung eines starken Identitäts- und Zugriffsmanagements (IAM), das nur den erforderlichen Zugriff gewährt, die Erzwingung der Zwei-Faktoren-Authentifizierung (2FA) und die Einhaltung des Prinzips der geringsten Berechtigungen sowie von Unternehmens- und behördlichen Mandaten. Data 360 Governance verbindet diese Verantwortungsebenen und stellt sicher, dass Sicherheit und Compliance aufeinander abgestimmt bleiben. Sie stellt sicher, dass Rollen, Richtlinien, Berechtigungen und Regeln für die Datenverarbeitung definiert und kontinuierlich über den gesamten Prozess hinweg erzwungen werden, von der Aufnahme bis zur Aktivierung. Datenherkunft, Metadatenklassifizierung und Einwilligungsbewusstsein sind in jedes Objekt und jeden Prozess integriert. Dadurch wird die Verwaltung von einer manuellen Aufsichtsfunktion in eine operative Steuerungsebene umgewandelt. Salesforce bietet eine robuste, konforme Grundlage, auf der Unternehmen hinsichtlich ihres Datenbestands, ihrer Datenschutzeinstellungen und Integrationsgrenzen uneingeschränkte Autorität behalten. Zusammen bilden sie ein Sicherheits- und Governance-Gefüge, in dem jedes Datenset, jede Richtlinie und jede Benutzeraktion verfolgt, konsistent und in Trust verankert werden kann. Die Sicherheit in Data 360 geht über statische Steuerelemente hinaus. Sie ist in jede Phase des Datenlebenszyklus eingebettet. Ab dem Zeitpunkt der Datenaufnahme werden sie verschlüsselt, validiert und unter Unternehmensrichtlinien klassifiziert. Da sie vereinheitlicht und angereichert ist, werden Metadaten-Überlieferungs- und Einwilligungsattribute beibehalten, um die Verantwortlichkeit zu gewährleisten. Wenn Statistiken für die Geschäfts- oder AI-Nutzung aktiviert werden, werden ausgehende Flows durch verschlüsselte Kanäle, eine sichere Authentifizierung und Autorisierung, richtlinienbewusste Governance und die Erzwingung von Einwilligungen geschützt. Dadurch wird sichergestellt, dass die Daten von der Aufnahme bis zur Aktivierung vertrauenswürdig, konform und sicher bleiben.

Salesforce Data 360 ist eine Cloud-native Datenplattform, die vollständig auf der Hyperforce Architektur von Salesforce basiert und eine sichere, kompatible und skalierbare Grundlage für globale Vorgänge bietet.

- Hyperforce bietet Sicherheit und Compliance als integrierte Funktionen und nicht als Add-Ons. Sie bietet einen gemeinsamen Satz grundlegender Steuerelemente, die tief in die Plattformen und Anwendungen von Salesforce integriert sind, um sicherzustellen, dass jede Ebene – von der Infrastruktur bis zur Anwendungserfahrung – auf Sicherheit, Datenschutz und Compliance ausgelegt ist.

- Data 360 übernimmt zuverlässige Zugriffssteuerungen, Verschlüsselung und Compliance-Frameworks direkt von den grundlegenden Steuerelementen von Hyperforce.

- Dieses sichere Standardmodell minimiert Schwachstellen und vereinfacht die Bereitstellung vertrauenswürdiger, konformer Datenservices.

- Data 360 wird in einer dedizierten Funktionsdomäne ausgeführt, die auf Hyperforce gehostet wird. Hierbei handelt es sich um eine vereinheitlichte Cloud-Plattform, die Isolation, Leistung und Mandantensicherheit gewährleistet.

- Data 360 verwendet eine Microservices-Architektur, wobei alle Services über Kubernetes in Containern zusammengefasst und orchestriert werden.

- Das Istio-Service-Mesh wendet die Prinzipien von Zero Trust an und verwaltet die sichere dienstübergreifende Kommunikation sowie die Datenverkehrsverwaltung, die Beobachtbarkeit und die Durchsetzung von Richtlinien.

- Data 360-Services werden mit der verwalteten virtuellen Private Cloud (VPC) von Salesforce bereitgestellt und funktionieren, was die Trennung, effiziente Steuerung und optimierte interne Vernetzung ermöglicht.

- Die Architektur unterstützt horizontale Skalierbarkeit und stellt sicher, dass Data 360 Datenverarbeitungsarbeitslasten im Petabyte-Bereich verarbeiten kann.

- Data 360 stellt gut definierte APIs für die Integration in Salesforce CRM-Anwendungen und andere Datenquellen bereit.

- Es unterstützt Salesforce CRM-Organisationen, die auf Erstanbietern (1P) und Hyperforce basieren, und gewährleistet so eine umfassende Kompatibilität zwischen Umgebungen.

- Mit Data Cloud One können Kunden mehrere Salesforce CRM-Organisationen mit einer einzigen Data 360-Instanz verbinden.

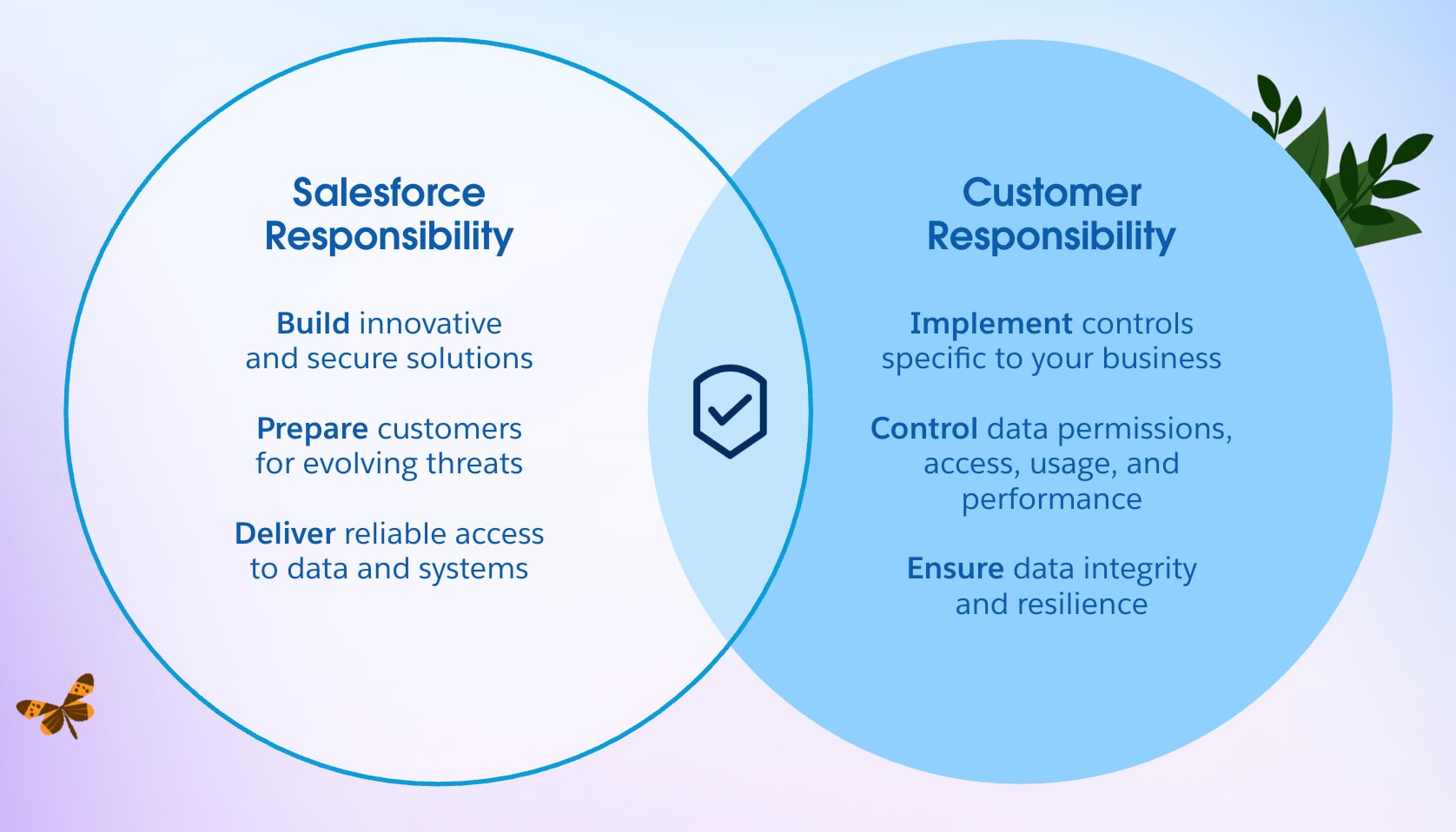

Die Sicherheit in Salesforce Data 360 basiert auf einem gemeinsamen Verantwortungsmodell, das auch von führenden Cloud-Anbietern wie Amazon Web Services (AWS), Microsoft Azure und Google Cloud verwendet wird.

Dieses Modell definiert eine klare Grenze: Salesforce ist für die Sicherheit der Cloud und die Kunden für die Sicherheit in der Cloud verantwortlich. Das Verständnis und die Operationalisierung dieser Unterscheidung sind entscheidend für die Aufrechterhaltung eines robusten, konformen und sicheren Datenökosystems.

Salesforce ist für die Sicherung und Aufrechterhaltung der Integrität der Data 360-Plattform und ihrer globalen Infrastruktur verantwortlich. Dazu zählen:

- Physische und ökologische Sicherheit: Hyperforce wird in der AWS-Infrastruktur gehostet und Amazon trägt die delegierte Verantwortung für den Schutz seiner globalen Rechenzentren durch Zugriffskontrollen, Überwachung und Umweltschutzmaßnahmen.

- Netzwerk- und Perimeterverteidigung: Minderung, Erkennung und Verschlüsselung des verteilten Denial-of-Service (DDoS) für den gesamten Datenverkehr während der Übertragung (TLS 1.2 und höher) und im Leerlauf (AES-256).

- Plattformhärtung und Patch-Verwaltung: Kontinuierliche Schwachstellenverwaltung, Patch-Bereitstellung und Basissicherheit auf Betriebssystemebene.

- Compliance und Zertifizierung: Kontinuierliche Prüfungen anhand von Standards wie SOC 1/2/3, ISO 27001, ISO 27017, ISO 27018 und Bereitschaft für Frameworks wie DSGVO. Diese Steuerelemente stellen sicher, dass die Data 360-Plattform sicher, zuverlässig und konform bleibt, sodass sich Kunden auf Geschäftslogik und Datenverwaltung konzentrieren können und nicht auf die Infrastrukturabwehr.

Kunden sind dafür verantwortlich, ihre Daten, Konfigurationen und betrieblichen Prozesse in ihren Salesforce Data 360-Organisationen zu schützen. Zu den wichtigsten Bereichen der Rechenschaftspflicht zählen:

- Identitäts- und Zugriffsverwaltung (IAM): Definieren Sie Rollen, erzwingen Sie die Multi-Faktor-Authentifizierung (MFA) und Single Sign-On (SSO) und wenden Sie das Prinzip der geringsten Berechtigung an.

- Datenverwaltung: Klassifizieren Sie sensible Daten, wenden Sie bei Bedarf Maskierungen an und erzwingen Sie Zugriffssteuerungen auf Objekt-, Feld- und Datensatzebene.

- Integrationssicherheit: Verwalten Sie den API-Zugriff über OAuth 2.0, JSON-Webtoken-JWT und andere Authentifizierungsstandards mithilfe von Anmeldeinformationen mit Namen und externen Anmeldeinformationen.

- Überwachung und Reaktion: Verwenden Sie Ereignisüberwachungs- und Überwachungsprotokolle und leiten Sie Protokolle an ein System für die Sicherheitsinformations- und Ereignisverwaltung (SIEM) weiter, um eine erweiterte Bedrohungserkennung zu ermöglichen. Salesforce bietet die sichere Grundlage, Kunden bestimmen jedoch ihren tatsächlichen Sicherheitsstatus durch ihre Konfigurationen, Steuerelemente und Wachsamkeit.

Sicherheit ist nicht nur ein technisches Konstrukt, sondern eine Organisationsdisziplin. Der Datenschutz in Salesforce Data 360 wird durch die Zusammenarbeit zwischen Architektur-, Betriebs- und Governance-Teams erreicht. Unternehmen sollten:

- Überprüfen und beenden Sie kontinuierlich nicht verwendete oder überprivilegierte Accounts.

- Automatisieren Sie die Erzwingung mithilfe von Richtlinien als Code und CI/CD-Pipelines.

- Führen Sie Tabletop-Übungen durch, um Vorfälle wie nicht autorisierte Datenaktivierung oder Exfiltration zu simulieren, um die Antwortbereitschaft zu erhöhen. Die Effektivität von Data 360 skaliert nicht nur nach Funktionen, sondern auch danach, wie verantwortungsvoll Kunden sie operationalisieren.

Salesforce Data 360 verfolgt eine sichere und standardmäßige Philosophie, d. h. einen Übergang von der reaktiven Steuerung zum präventiven Design. Statt später mit dem Öffnen und Straffen zu beginnen, beginnt jede neue Data 360-Organisation nun mit dem Status "Deny All" (Alle verweigern), wodurch die Grundsätze des Zero Trust ab der ersten Bereitstellung erzwungen werden.

In älteren Umgebungen haben Kunden das freizügige Modell "Alle zulassen" übernommen, um die Einarbeitung zu beschleunigen. Dies war zwar praktisch, führte jedoch zu einer versehentlichen Überbelichtung und Fehlkonfiguration. Die neue sichere Standardarchitektur kehrt diesen Ansatz um:

- Kein Benutzer oder System verfügt über impliziten Zugriff.

- Alle Berechtigungen müssen explizit erteilt werden.

- Datenzugriffs-, Integrations- und Governance-Steuerungen werden ab Tag 0 erzwungen. Dadurch werden die geringsten Berechtigungen erzwungen, was das Risiko einer versehentlichen Offenlegung oder einer Eskalation der Berechtigungen drastisch reduziert.

Dieses Modell hat sowohl technische als auch verhaltensbezogene Auswirkungen:

- Teams müssen Zugriffsmodelle bewusst planen und Berechtigungen an die Compliance und Geschäftsgrenzen anpassen.

- Governance wird zu einer integrierten Designanforderung und nicht zu einem späteren Gedanken.

- Inhaberschaft und Verantwortlichkeit für Daten werden von Anfang an definiert. Bei älteren Data 360-Organisationen, die weiterhin unter "Alle zulassen" arbeiten, müssen Administratoren die Konfigurationen manuell anpassen, um sie an die neue Basislinie anzupassen. Dies ist ein wichtiger Schritt bei jeder Sicherheitsmodernisierung oder jedem Data 360-Reifeprogramm.

Salesforce Data 360 ist standardmäßig auf null Zugriff eingestellt und erfordert explizite Richtliniendefinitionen. Dies ist eine grundlegende Entwicklung in der Unternehmensdatensicherheit. Dieser Ansatz gewährleistet Folgendes:

- Unautorisierter Zugriff und Datenleckrisiken werden minimiert.

- Governance-Frameworks werden strukturell erzwungen, nicht optional.

- Unternehmen erhalten einen berechenbareren, überprüfbaren und widerstandsfähigeren Sicherheitsstatus in allen Umgebungen. Im Wesentlichen ist Sicherheit keine Funktion mehr, die Sie hinzufügen. Es ist die Grundlage, mit der Sie beginnen.

Die Identitäts- und Zugriffsverwaltung in Salesforce Data 360 ist die erste und wichtigste Verteidigungsebene. Sie regelt, wer auf die Plattform zugreifen kann und welche Aktionen sie einmal innerhalb der Plattform ausführen können. Ein gut implementiertes IAM-Framework ist die stärkste Kontrolle, die ein Unternehmen hat, um seine Kundendaten zu schützen und die betriebliche Integrität zu gewährleisten.

Durch die Authentifizierung wird Digital Trust eingerichtet, wodurch bestätigt wird, dass jeder Benutzer, jeder Service oder jedes externe System, der oder das auf Salesforce Data 360 zugreift, legitim ist.

Data 360 unterstützt die verbundene Authentifizierung mit Identitätsanbietern (Enterprise-grade IdPs) wie Microsoft Entra ID (Azure AD), Okta oder Ping Identity mit SAML 2.0, OpenID Connect (OIDC) oder dem System für die domänenübergreifende Identitätsverwaltung (SCIM). Dieser Verbund erweitert Ihren Corporate Identity-Lebenszyklus direkt in Salesforce. Wenn ein Mitarbeiter dem Unternehmen beitritt, es überträgt oder es verlässt, wird sein Zugriff automatisch angepasst, wodurch verwaiste Accounts reduziert und die Compliance-Bereitschaft verbessert wird.

Mit Single Sign-On (SSO) authentifizieren sich Benutzer einmal mit ihren Unternehmensanmeldeinformationen und erhalten sicheren Zugriff auf Salesforce-Anwendungen ohne separate Kennwörter. Dies reduziert die Ermüdung der Anmeldeinformationen und minimiert Risiken durch die Wiederverwendung von Kennwörtern oder Phishing.

Der Identitätsanbieter (IdP) wird zur zentralen Instanz für Authentifizierungsentscheidungen und erzwingt die Multi-Faktor-Authentifizierung (MFA), den bedingten Zugriff und risikobasierte Kontrollen. Die Authentifizierung entwickelt sich von einem einzelnen Ereignis zu einer kontinuierlichen Auswertung von Trust, je nach Benutzerverhalten und Kontext. Die Verbundauthentifizierung bietet Folgendes:

- Zentralisierte Richtliniendurchsetzung: Authentifizierungsstandards werden zentral in allen Salesforce-Umgebungen verwaltet.

- Durchgängige Rückverfolgbarkeit: Vereinheitlichte Überwachungsprotokolle verknüpfen jede Aktion mit einer überprüften Identität.

- Humanzentrische Erfahrung: Durch einen reibungslosen und sicheren Anmeldeprozess können sich Teams auf Statistiken und nicht auf Anmeldeinformationen konzentrieren.

Sobald ein Benutzer überprüft wurde, definiert die Autorisierung, worauf er zugreifen, was er anzeigen oder ändern kann. Sie legt die betrieblichen Grenzen fest, die sensible Daten schützen und die geringsten Berechtigungen erzwingen. Grundsatz der geringsten Berechtigung (PoLP): Jedem Benutzer und System werden nur die Berechtigungen erteilt, die für seine Aufgaben erforderlich sind. Dieses Prinzip begrenzt den potenziellen Schaden durch kompromittierte Anmeldeinformationen oder Fehlkonfigurationen erheblich. Rollenbasierte Zugriffssteuerung (RBAC): Salesforce Data 360 verwendet Berechtigungssätze und Berechtigungssatzgruppen, um granulare Funktionen zuzuweisen, die auf Geschäftsrollen abgestimmt sind. Beispiel:

- Ein Dateningenieur kann Aufnahme-Pipelines und -Transformationen mithilfe des Berechtigungssatzes "Data 360 Architect" verwalten.

- Ein Marketinganalyst kann harmonisierte Daten abfragen, Modelle jedoch nicht mithilfe des Berechtigungssatzes "Data 360 Activation Manager" ändern.

- Ein Aktivierungsmanager kann ausgehende Kampagnen ausführen, jedoch nicht mit dem Berechtigungssatz "Data 360-Aktivierungsmanager" auf Quelldaten zugreifen. Der Zugriff ist zentral verwaltet und überprüfbar, wodurch die Verantwortlichkeit während des gesamten Datenlebenszyklus gewährleistet wird. Wenn sie in IdPs wie Entra ID, Okta oder Ping Identity integriert sind, können Zugriffsrichtlinien über die SCIM-Bereitstellung und SAML/SSO-Verbund nahtlos im gesamten Unternehmen angewendet werden.

Salesforce stellt vordefinierte Berechtigungssätze bereit, die bewährte Vorgehensweisen für die Aufgabentrennung und die Einhaltung von Branchenstandards wie ISO 27001 enthalten.

| Rolle | Hauptverantwortung | Zugriff auf das Designprinzip |

|---|---|---|

| Systemadministrator | Einrichtung, Bereitstellung und Konfiguration der Umgebung | Kein Zugriff auf zugrunde liegende Datensets – gewährleistet die Trennung zwischen System- und Datensteuerung |

| Data 360-Architekt | Datenaufnahme, Transformation, Identitätsbestimmung und Modellierung | Datenaktivierung zum Beibehalten der Datenexpositionsgrenzen kann nicht ausgeführt werden |

| Data 360-Aktivierungsmanager | Segmenterstellung, Kanalverwaltung und Aktivierung | Nur-Anzeige-Zugriff auf Datenmodelle; keine Änderungsberechtigungen |

| Data 360-Benutzer | Verbraucht Analysen und Statistiken | Schreibgeschützt; null Änderungsberechtigungen |

| Data 360 One-Benutzer | Organisationsübergreifender Zugriff über die Begleitorganisation | Geregelt durch Berechtigungen für freigegebenen Bereich und Zugriffsrichtlinien mit Umfang |

Durch diese strukturelle Berechtigungstrennung wird sichergestellt, dass keine einzelne Rolle den gesamten Datenlebenszyklus steuert – entsprechend den Anforderungen an die Aufgabentrennung in Frameworks wie ISO 27001 und SOC 2. Data 360-Standardberechtigungssätze werden mit jeder Version automatisch aktualisiert, sobald neue Funktionen verfügbar werden. Ein benutzerdefinierter Berechtigungssatz wird dagegen nicht automatisch aktualisiert, was bei nicht sorgfältiger Wartung zu potenziellen Sicherheitslücken oder Funktionseinbußen führt.

- Automatische Richtlinienentwicklung: Salesforce pflegt und aktualisiert Standardberechtigungssätze im Rahmen seiner Plattformversionen. Wenn neue Funktionen eingeführt werden, werden Berechtigungssätze automatisch angeglichen, wodurch der Verwaltungsaufwand reduziert und Konfigurationsabweichungen vermieden werden.

- Verringerte Angriffsfläche: Granulare Zugriffsgrenzen verhindern Datenmissbrauch oder unbeabsichtigte Berechtigungseskalation.

- Audit- und Compliance-Bereitschaft: Standardisierte Rollen vereinfachen die Attestierung und erleichtern es Unternehmen, Zugriffskontrollen bei Prüfungen oder behördlichen Überprüfungen nachzuweisen.

- Skalierbare Unternehmensführung: Administratoren können diese Rollen mithilfe von SCIM-Bereitstellung und SAML/SSO-Verbund direkt Unternehmens-IAM-Systemen wie Okta und Microsoft Entra ID zuordnen und so einen einheitlichen Sicherheitsstatus in Data 360 und im gesamten Unternehmens-Ökosystem sicherstellen.

- Standardrollen übernehmen: Verwenden Sie die Salesforce-Standardberechtigungssätze anstelle von Duplizieren oder Anpassen, um automatische Aktualisierungen und konsistente Berechtigungsmodelle über Versionen hinweg sicherzustellen

- Integration in Enterprise IAM: Zentralisieren Sie die Zugriffsbereitstellung über SCIM oder den Identitätsverbund, um die Sichtbarkeit und die Lebenszykluskontrolle über alle Identitäten zu gewährleisten.

- Regelmäßige Zugriffsüberprüfungen durchführen: Implementieren Sie regelmäßige Attestierungsprozesse, um Berechtigungsschleichvorgänge zu erkennen und die Anpassung an funktionale Anforderungen sicherzustellen.

- Just-in-Time-Zugriff anwenden: Gewähren Sie für erweiterte Funktionen temporäre Berechtigungen, die automatisch ablaufen und den Zero Trust Prinzipien entsprechen. IAM ist die Steuerungsebene, die menschliche Identität, Systemzugriff und Datenverwaltung verbindet. Salesforce Data 360 bietet Unternehmen die Tools zum Erzwingen von Zero Trust durch Verbundauthentifizierung, granulare Autorisierung und sich ständig weiterentwickelnde Berechtigungsmodelle. Ihre tatsächliche Effektivität hängt jedoch davon ab, wie Organisationen diese Steuerelemente operationalisieren – sie stimmen Personen, Prozesse und Technologien auf ein Ziel ab: Data Trust ohne Kompromisse.

Im heutigen Unternehmensdaten-Ökosystem ist Governance keine Einschränkung mehr, sondern der Schlüssel für vertrauenswürdige Intelligenz. Für Architekten definiert sie das Gleichgewicht zwischen Agilität und Kontrolle, zwischen offenem Zugriff und garantierter Compliance.

Salesforce Data 360 (Data 360) basiert im Kern auf diesem Prinzip. Governance und Trust sind keine hinzugefügten Ebenen, sie sind in das Gefüge ihrer Architektur integriert. Jede Phase des Datenlebenszyklus – von der Aufnahme und Harmonisierung über die Aktivierung bis hin zu AI-gestützten Statistiken – wird auf einer einheitlichen Steuerungsebene ausgeführt, die definiert, wie Daten im gesamten Unternehmen klassifiziert, geschützt, aufgerufen und verantwortungsvoll verwendet werden.

Data 360 basiert auf einem Governance-First-Modell und stellt sicher, dass jede Dateninteraktion – von der Aufnahme bis zur Statistikaktivierung – richtlinienbewusst, überprüfbar und konform ist. Die Verwaltung fungiert als zentrale Steuerungsebene und verwaltet, wie Daten über ihren Lebenszyklus hinweg erkannt, klassifiziert und geschützt werden. Diese vereinheitlichte Steuerebene gewährleistet Folgendes:

- Der Datenzugriff ist kontextabhängig autorisiert: Nur die richtigen Benutzer können unter den richtigen Richtlinien auf die richtigen Daten reagieren.

- Die Governance ist sowohl in die semantische als auch in die operative Ebene eingebettet und gewährleistet die Konsistenz zwischen der Modellierung und dem Schutz von Daten.

- Die Grundsätze Zero Trust und Least Privilege werden erzwungen: Hier werden Identität, Kontext und Richtlinie in Echtzeit ausgewertet, bevor Zugriff gewährt wird. Durch diese Architektur verwandelt Salesforce Data 360 die Verwaltung statischer Berechtigungen in eine dynamische, richtliniengesteuerte Orchestrierungsebene. Eine, die sich kontinuierlich an den Kontext anpasst, die Compliance durch Design erzwingt und Trust im Unternehmensmaßstab aufrechterhält.

Auf Makroebene bieten Datenbereiche eine logische Trennung und Isolierung von Unternehmensdatendomänen, sodass Organisationen mit Betriebsmodellen für mehrere Marken, Regionen oder Mandanten Daten auf einer einzigen einheitlichen Plattform verwalten können. Datenbereiche können an Geschäftsdomänen (z. B. Vertrieb, Marketing oder Kundenerfolg) oder an regulatorischen und geografischen Grenzen (z. B. EU, AMER oder APAC) ausgerichtet werden, sodass die Unternehmensführung und Zugriffssteuerungen die Betriebs- und Compliance-Struktur der Organisation widerspiegeln, ohne die zugrunde liegende Datenplattform zu fragmentieren.

- Jeder Datenbereich fungiert als virtuelle Grenze und definiert, welche Datensammlungen ein Benutzer oder Team anzeigen oder mit ihnen interagieren kann.

- Der Zugriff innerhalb eines Datenbereichs wird explizit gewährt, wobei sichergestellt wird, dass keine impliziten Berechtigungen oder Kreuzkontaminationen der Datensichtbarkeit auftreten.

- Dadurch wird die Verbundinhaberschaft ermöglicht: Jede Geschäftseinheit kann ihre Domäne unabhängig steuern und gleichzeitig die zentrale Aufsicht und Compliance gewährleisten. Datenbereiche stellen konzeptionell die erste Ebene der Unternehmensführung dar und schaffen strukturelle Klarheit und Verantwortlichkeit für die Unternehmensdatensets. <img style="border:1px solid #e5e5e5;margin:2rem 0rem"

src="https://a.sfdcstatic.com/developer-website/prod/images/architect/data_360_security_architecture/data_360_dataspace.png" alt="Data 360-Datenbereiche" />

In Salesforce Data 360 dienen RBAC und ABAC unterschiedlichen, sich jedoch ergänzenden Zwecken und werden auf verschiedenen Ebenen der Plattform angewendet. RBAC wird hauptsächlich für den Plattform- und Funktionszugriff verwendet. Sie regelt, wer auf Data 360-Konstrukte und -Funktionen wie Datenbereiche, Prozesserstellung, Verwaltungsfunktionen und Tooling-Zugriff zugreifen kann. RBAC wird über Berechtigungen und Berechtigungssätze implementiert, beispielsweise indem Benutzern Zugriff auf einen Datenbereich mit bestimmten aktivierten Funktionen zugewiesen wird. ABAC wird für die Erzwingung des Datenzugriffs verwendet. ABAC-Richtlinien sind vollständig dafür verantwortlich, zu bestimmen, wer auf welche Datenobjekte und Attribute zugreifen kann, einschließlich Objektebenensicherheit (Object-Level Security, OLS), Zugriff auf Feldebene und Einschränkungen auf Zeilenebene. Diese Entscheidungen werden dynamisch getroffen, indem die Aktion, die Benutzerattribute und die Ressourcenattribute zur Laufzeit ausgewertet werden. In ABAC bleiben Berechtigungen Teil des Modells, der Zugriff wird jedoch durch die Richtlinie selbst bestimmt, nicht durch die Rolle allein. Richtlinien werten Kontexte wie Geschäftseinheit, Region, Datenvertraulichkeit, Verwendungszweck oder behördliche Einschränkungen aus, um den Zugriff zuzulassen oder zu verweigern. Beispiel:

- RBAC ermöglicht es einem Benutzer, auf einen Data 360-Datenbereich und Analysefunktionen zuzugreifen.

- ABAC bestimmt, ob derselbe Benutzer ein bestimmtes Kundendatenset lesen kann, welche Zeilen er sehen kann und welche Attribute maskiert oder eingeschränkt sind. Durch diese klare Trennung kann Data 360 sicher skaliert werden:

- RBAC bietet kontrollierten Zugriff auf Plattformfunktionen und Workflows.

- ABAC bietet detaillierten, richtliniengesteuerten Datenzugriff, der den Compliance-, Residenz- und Datenschutzanforderungen entspricht. Zusammen ermöglichen sie eine kontrollierte Datendemokratisierung, ohne Plattformberechtigungen mit Datenautorisierungslogik zu verwechseln. Im Wesentlichen erzwingt RBAC den Zugriff anhand der Berechtigungszuweisung, während ABAC Berechtigungen im Kontext auswertet und Aktions-, Benutzer- und Ressourcenattribute kombiniert, um eine angepasste, detaillierte Zugriffssteuerung in Salesforce Data 360 bereitzustellen.

Das Herzstück der detaillierten Zugriffssteuerung von Salesforce Data 360 ist die attributbasierte Zugriffssteuerung (ABAC, unterstützt durch die CEDAR-Richtliniensprache). Im Gegensatz zu statischen, rollenbasierten Berechtigungen wertet ABAC dynamisch aus, wer Zugriff anfordert, worauf er zuzugreifen versucht und unter welchen Bedingungen – um sicherzustellen, dass jede Dateninteraktion mit Unternehmensrichtlinien und Trust Grenzen übereinstimmt.

Das ABAC-Modul von Data 360 wertet Zugriffsentscheidungen anhand einer Kombination von drei zentralen Attributtypen aus:

- Benutzerattribute: Abteilung, Standort, Freigabeebene

- Datenattribute: Klassifizierung, Sensibilität (PII, PHI, Finanzdaten), Datenbereich Dieses flexible, richtliniengesteuerte Modell ermöglicht die automatische Anpassung der Erzwingung an die Entwicklung von Benutzerrollen, Datenklassifizierungen oder Betriebsbedingungen, was für große, verteilte und regulierte Unternehmen unerlässlich ist. <img style="border:1px solid #e5e5e5;margin:2rem 0rem"

src="https://a.sfdcstatic.com/developer-website/prod/images/architect/data_360_security_architecture/attribute_based_access_control.png" alt="Attributbasierte Richtliniensteuerung" />

Salesforce Data 360 implementiert eine standardbasierte Architektur für die attributbasierte Zugriffssteuerung, die mit den bewährten Vorgehensweisen der Branche für die richtliniengesteuerte Datenverwaltung in Einklang steht. Sie besteht aus drei primären Funktionskomponenten:

- Policy Information Point (PIP) – Policies, Enriched Metadata and Classification (Policy Information Point, PIP) (Policy-Informationspunkt – Richtlinien, erweiterte Metadaten und Klassifizierung):

- Enthält Richtliniendefinitionen selbst, einschließlich Datenzugriffs-, Klassifizierungs-, Maskierungs-, Aufbewahrungs- und Nutzungsrichtlinien für Unternehmensdaten.

- Verwaltet angereicherte Metadaten wie Tags, Klassifizierungen, Geschäftskontext und durchgängige Abstammung.

- Verwendet die LLM- und ML-gesteuerte Klassifizierung, um sensible Daten automatisch mit Tags zu versehen (z. B. PII.Email, PII.Phone, PHI).

- Die Tag-Übertragung stellt sicher, dass Klassifizierungen automatisch entlang der Datenherkunft (DLO → DLO → DMO) fließen.

- Wahrung der Sensibilität und Compliance über Transformationen hinweg.

- Policy Decision Point (PDP) (Entscheidungspunkt für Policen): Das PDP ist das Entscheidungsmodul, das CEDAR-Richtlinien interpretiert.

- Erfasst kontextbezogene Eingaben aus dem PEP (Benutzeridentität, Anforderungsmetadaten) und Verweisattribute aus dem PIP.

- Wertet Richtlinien deterministisch aus, um konsistente, erklärbare und skalierbare Zugriffsentscheidungen zu treffen.

- Unterstützt Echtzeit- und Batch-Auswertungen und gewährleistet so Leistung und Präzision auch in Umgebungen mit hohem Volumen.

- Durchsetzungspunkt für Policen: Im PEP werden Autorisierungsentscheidungen zur Laufzeit erzwungen.

- Fängt Datenzugriffsanforderungen über alle Interaktionskanäle hinweg ab, beispielsweise APIs, Benutzeroberflächenabfragen, CRM-Anreicherung oder RAG-Pipelines (GenAI Retrieval-Augmented Generation).

- Wendet PDP-Ergebnisse sofort an und stellt sicher, dass jede Abfrage und jeder Abruf mit den Unternehmenszugriffsrichtlinien konform ist. Zusammen bildet die Triade "PIP–PDP–PEP" ein verteiltes Governance-Gefüge und erzwingt eine konsistente, richtlinienbasierte Kontrolle über alle Data 360-Services und -Zugriffsmodi. Wichtig ist, dass ABAC in Data 360 konfiguriert und nicht erstellt ist. Architekten stellen keine benutzerdefinierten Steuerebenen oder Erzwingungslogik zusammen. Stattdessen werden drei native Architekturkomponenten ausgefüllt und miteinander verbunden, die als einheitliches Governance-Gefüge fungieren. Praktisch folgt die Implementierung einem einfachen Fortschritt: Klassifizieren Sie die Daten, definieren Sie die Richtlinien und lassen Sie sie von der Plattform automatisch erzwingen. Nach der Konfiguration wird die Zugriffssteuerung zu einem Systemverhalten und nicht zu einem manuellen oder prozeduralen Prozess. Dieses verteilte Governance-Gefüge gewährleistet eine konsistente Richtlinienerzwingung über alle Zugriffskanäle hinweg und schafft eine einheitliche Trust-Grenze in Data 360.

Das ABAC-Framework von Data 360 unterstützt mehrschichtige Zugriffsgrenzen und stellt sicher, dass Daten nicht nur auf Objektebene, sondern auch in bestimmten Feldern und Datensätzen geschützt sind.

- Objektebenensicherheit (OLS): Die äußerste Grenze der Zugriffssteuerung. Steuert den Zugriff auf gesamte Datenstrukturen wie Data-Lake-Objekte (DLOs) oder Datenmodellobjekte (DMOs). Beispiel: Gewähren von Zugriff auf das Objekt "Kunde", nicht jedoch auf Transaktionen.

- Feldebenensicherheit: Steuert den Zugriff auf bestimmte Felder in einem Objekt. Beispiel: Ein Marketingbenutzer kann Kundennamen anzeigen, kann jedoch weder Kreditkartennummern noch nationale Kennzeichner anzeigen.

- Datensatzsicherheit (RLS): Die detaillierteste Steuerebene. Legt fest, welche einzelnen Datensätze in einem Datenset ein Benutzer anzeigen oder ändern kann. Beispiel: Ein regionaler Manager kann nur auf Kundendaten zugreifen, die mit seiner zugewiesenen Region verknüpft sind.

- Dynamische Datenmaskierung (DDM): Aktiviert den Echtzeit-Datenschutz. Als Ergänzung zu ABAC erzwingt DDM die richtliniengesteuerte Verschleierung vertraulicher Informationen, ohne das zugrunde liegende Datenset zu ändern. Zum Abfragezeitpunkt maskiert DDM automatisch Felder wie personenbezogene Daten oder Finanzdaten basierend auf Benutzerrolle, Kontext oder Compliance-Regeln.

- Sensible Daten bleiben über Benutzeroberflächenansichten, APIs und AI-Workflows hinweg geschützt.

- Verringert das Risiko von Datenlecks, indem eine konsistente Maskierung über alle Verbrauchsschichten hinweg gewährleistet wird.

- Behält die Überprüfbarkeit bei. Jede maskierte Abfrage wird im Governance-Framework von Data 360 protokolliert und kann verfolgt werden. <img style="border:1px solid #e5e5e5;margin:2rem 0rem"

src="https://a.sfdcstatic.com/developer-website/prod/images/architect/data_360_security_architecture/attribute_based_access_control_in_action.png" alt="Attributbasierte Richtliniensteuerung in Aktion" />

Diese Architektur wandelt die Zugriffssteuerung von einem statischen Berechtigungsmodell in ein dynamisches, kontextbezogenes Richtliniengewebe um. Durch die Kombination der strukturierten Einfachheit von RBAC mit der Kontexttiefe von ABAC erreicht Salesforce Data 360 Folgendes:

- Konsistente Richtlinienerzwingung bei der Aufnahme, Harmonisierung und Aktivierung.

- Adaptive Governance, die sich mit Daten, Rollen und Compliance-Anforderungen ändert.

- Grenzen für vereinheitlichte Trusts über den gesamten Datenlebenszyklus hinweg – von der Aufnahme bis zur AI-Aktivierung.

Das Governance-Modell von Salesforce Data 360 ist nativ in die Salesforce Platform eingebettet und ermöglicht einheitliche Sicherheit, Compliance und Zugriffskontrolle für betriebliche und analytische Daten. Data 360 übernimmt die zentralen Identitäts- und Zugriffsverwaltungsfunktionen von Salesforce, beispielsweise die Identitätszuordnung, Berechtigungssätze, die zentralisierte Richtlinienerstellung und die Plattformverschlüsselung, und wendet Cloud-übergreifend konsistente Trust Policies an, ohne parallele Governance-Stacks einzuführen. Statt Isolation, Autorisierung und Abstammung als separate Anliegen zu behandeln, integriert die Plattform sie in ein einzelnes Trust Fabric mit Ausführungsbewusstsein, das den gesamten Datenlebenszyklus abdeckt. Auf struktureller Ebene besteht dieses Governance-Gefüge aus drei sich ergänzenden Ebenen, die gemeinsam arbeiten:

- Datenbereiche, die klare logische Grenzen für die Datenisolierung und behördliche Segmentierung festlegen

- Attributbasierte Zugriffssteuerung, die detaillierte Autorisierungsentscheidungen anhand von Identität, Zweck und Datenattributen ermöglicht

- Semantische Abstammung, die Geschäftsbedeutung, Sensibilität und Rückverfolgbarkeit beibehält, wenn Daten von der Aufnahme zu Statistiken und Aktivierungen gelangen Gemeinsam erstellen sie ein Governance-Modell, bei dem Zugriffsentscheidungen erklärbar sind, die Erzwingung automatisch erfolgt und die Compliance kontinuierlich und nicht nachträglich erfolgt. Das Ergebnis ist eine Plattform, auf der Governance nicht mehr als begrenzender Faktor oder als Folgegedanke fungiert. Stattdessen wird sie zu einer aktivierenden Ebene, sodass Architekten Datenprodukte und AI-gestützte Workflows mit der Gewissheit entwerfen können, dass Trust, Datenschutz und behördliche Anforderungen vom System selbst erzwungen werden. Dieser Ansatz der Zusammensetzung stellt sicher, dass Unternehmensdaten nicht nur nutzbar, sondern auch verantwortungsvoll handlungsfähig bleiben – er unterstützt Statistiken, Aktivierungen und Automatisierungen in großem Umfang, ohne Transparenz, Sicherheit oder Kontrolle zu beeinträchtigen.

Im Zeitalter von AI-gestützten Unternehmen ist die Sicherung von Daten kein einmaliges Ereignis, sondern ein kontinuierlicher Prozess, der Informationen vom Eintritt in das Ökosystem bis zur Aktivierung für Geschäfts- oder AI-Nutzung schützt. Salesforce Data 360 integriert Sicherheits- und Governance-Steuerungen in jeder Phase des Datenlebenszyklus und stellt so sicher, dass Datenintegrität, Vertraulichkeit und Trust von der Aufnahme bis zur Aktivierung von Statistiken gewahrt bleiben.

Kernstück des Salesforce Data 360-Schutzmodells ist die Plattformverschlüsselung für Data 360 – ein transparentes, leistungsstarkes Verschlüsselungs-Framework, das Daten im Leerlauf und bei der Übertragung schützt, ohne die Benutzerfreundlichkeit oder Skalierbarkeit zu beeinträchtigen.

Die im Data 360 Data Lake gespeicherten Daten werden automatisch auf Speicherebene verschlüsselt, wodurch sichergestellt wird, dass die Daten auch dann unlesbar bleiben, wenn physischer oder nicht autorisierter Zugriff erfolgt. Zu den wichtigsten Funktionen zählen:

- Transparente Data-Lake-Verschlüsselung: Alle im Data Lake beibehaltenen Daten werden auf Speicherebene mit kundenverwalteten Schlüsseln verschlüsselt. Dadurch wird sichergestellt, dass die Daten selbst bei nicht autorisiertem Zugriff auf den physischen Speicher unlesbar und nicht entschlüsselbar bleiben.

- Von Kunden verwaltete Schlüssel (CMK): Kunden behalten die vollständige Kontrolle über Verschlüsselungsschlüssel – eine wichtige Funktion für regulierte Branchen wie Finanzdienste, Gesundheitswesen und Behörden. CMK ermöglicht eine genaue Überprüfung, Kontrolle und den Nachweis der Datensouveränität und steht dabei in direkter Übereinstimmung mit gesetzlichen Vorgaben wie DSGVO, HIPAA und ISO 27001.

- Externe Schlüsselverwaltung (EKM): Mit der Verwaltung externer Schlüssel, einer Funktion der Plattformverschlüsselung für Data 360, können Kunden Daten in Data 360 mithilfe von Schlüsseln verschlüsseln, die in den AWS KMS-Accounts der Kunden gespeichert sind. Dadurch erhalten Kunden mehr Flexibilität, während ihre Daten in Data 360 sicher und geschützt bleiben.

- Bring your own Key (BYOK): Data 360 basiert auf CMK und EKM und ermöglicht es Kunden nun, ihr eigenes Schlüsselmaterial direkt in Salesforce hochzuladen, um Daten im Leerlauf und Suchindizes zu verschlüsseln. Diese Verbesserung bietet eine zusätzliche Schutzebene für personenbezogene, vertrauliche und proprietäre Daten, ohne dass Kunden Schlüssel in AWS KMS erstellen oder verwalten müssen.

- Schlüsselrotation und Lebenszyklusverwaltung: Die Schlüsselrotation wird anmutig verarbeitet. Neue Daten werden mit dem neuen Schlüssel verschlüsselt, während ältere Daten mit dem ursprünglichen Schlüssel verschlüsselt bleiben, wodurch Ausfallzeiten oder Leistungseinbußen vermieden werden. Dieser Rotationsmechanismus stärkt die Compliance ohne Betriebsunterbrechungen.

Alle zwischen Data 360-Services, -APIs und -Konnektoren übertragenen Daten werden mit Transport Layer Security (TLS) 1.2 oder höher geschützt und bieten eine durchgängige Verschlüsselung. Dadurch wird Folgendes sichergestellt:

- Daten können während der Übertragung nicht abgefangen oder geändert werden.

- Die Kommunikation zwischen Salesforce-Services, vertrauenswürdigen Konnektoren und Kundenendpunkten bleibt privat und überprüfbar.

- Die Sicherheit erstreckt sich einheitlich über Aufnahmepipelines, Harmonisierungen, Aktivierungs-Workflows und externe API-Integrationen. Durch die Kombination der vom Kunden verwalteten Verschlüsselung im Leerlauf mit der kontinuierlichen Verschlüsselung während der Übertragung schafft Salesforce Data 360 eine Architektur, die Kundendaten vor externen Angriffen und Bedrohungen der internen Infrastruktur schützt.

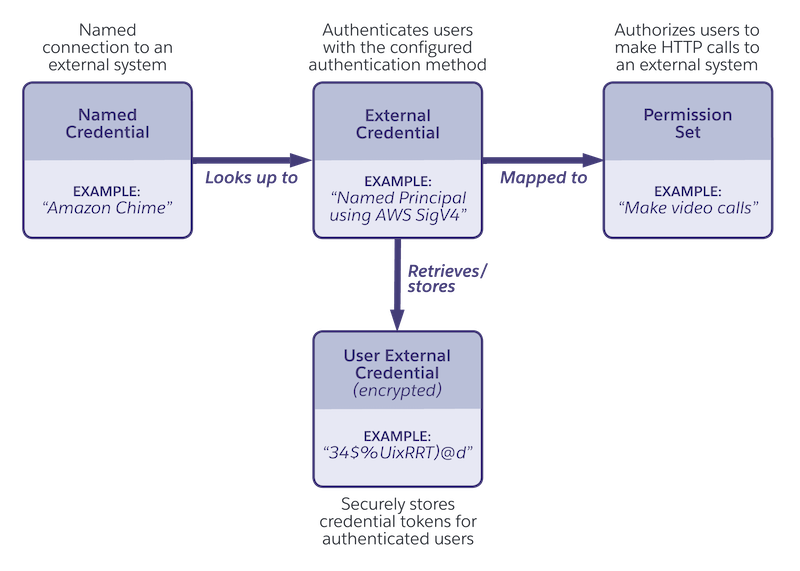

Verschlüsselung und Zugriffssteuerungen schützen zwar Daten in Salesforce Data 360, die Sicherung der systemübergreifenden Datenbewegung ist jedoch ebenso wichtig. Moderne Unternehmen arbeiten in Multi-Cloud- und Hybridumgebungen, in denen sensible Daten zwischen Salesforce, Analyseplattformen, externen APIs und Data Lakes fließen. Salesforce hat ein sicheres Integrations-Framework entwickelt, das sich auf Anmeldeinformationen mit Namen (Named Credentials, NCs) und externe Anmeldeinformationen (External Credentials, ECs) konzentriert.

Salesforce hat ein robustes sicheres Integrations-Framework entwickelt, das sich auf Anmeldeinformationen mit Namen und externe Anmeldeinformationen konzentriert. Zusammen entfernen sie die Komplexität der Anmeldeinformationen, erzwingen den Zugriff mit den geringsten Berechtigungen und ermöglichen eine einheitliche Authentifizierungsverwaltung über alle Integrationen hinweg, ohne Geheimnisse im Code oder in der Konfiguration offenzulegen. Dieses Framework abstrahiert Sicherheitskomplexitäten, erzwingt bewährte Vorgehensweisen und richtet eine richtliniengesteuerte Steuerungsebene für alle externen Verbindungen ein, die den Salesforce-Prinzipien Zero Trust und security-by-design entspricht.

Anmeldeinformationen mit Namen

Anmeldeinformationen mit Namen sind die Eckpfeiler der sicheren Integrationsarchitektur von Salesforce. Sie bieten einen deklarativen, zentralisierten Mechanismus zum Definieren externer Endpunkte und ihrer Authentifizierungsparameter, wodurch sensible Anmeldeinformationen wie Benutzernamen, Kennwörter oder Token in Apex-Code oder Konfigurationsdateien nicht mehr hartcodiert werden müssen. Stattdessen verweisen Entwickler und Administratoren einfach auf einen Alias für Anmeldeinformationen mit Namen (z. B. SnowflakeConnector_NC) und Salesforce übernimmt automatisch die zugrunde liegende Authentifizierung und Verbindungsverwaltung. Architektur- und Sicherheitsvorteile:

- Vereinfachte Wartung: NCs konsolidieren externe Endpunkt-URLs und Authentifizierungsparameter in einem einzigen verwalteten Datensatz. Alle Aktualisierungen, beispielsweise das Ändern eines Endpunkts oder rotierende Anmeldeinformationen, erfordern nur Änderungen am NC-Datensatz, wodurch eine erneute Bereitstellung von Code oder Flows in Umgebungen vermieden wird.

- Erhöhte Sicherheit: Anmeldeinformationen werden sicher im verschlüsselten geheimen Speicher von Salesforce gespeichert und verhindern so die Offenlegung in Code-Repositorys, Konfigurationsdateien oder Protokollen. Der Authentifizierungsprozess selbst wird zur Laufzeit automatisch verwaltet, wodurch menschliche Fehler und das Risiko von Leckagen reduziert werden. Compliance-Einhaltung: Die Trennung von Anmeldeinformationen und Geschäftslogik vereinfacht die Einhaltung von Datenschutzbestimmungen wie DSGVO, HIPAA und PCI DSS. Prüfer können einfach überprüfen, ob der externe Datenzugriff den Sicherheits- und Governance-Richtlinien des Unternehmens entspricht.

- Umgeht Einstellungen für Remote-Standorte: NCs müssen nicht mehr an Remote-Standorteinstellungen angepasst werden, wodurch die Konfiguration und Bereitstellung optimiert werden, insbesondere bei Unternehmensimplementierungen mit großem Umfang oder mehreren Umgebungen.

Externe Anmeldeinformationen definieren das Authentifizierungsprotokoll und den Authentifizierungs-Flow, die Salesforce beim Herstellen einer Verbindung mit einem externen Service verwendet, und beantworten so effektiv, wie die Authentifizierung erfolgen soll. Eine einzelne EC kann über mehrere NCs hinweg wiederverwendet werden, die denselben Authentifizierungstyp verwenden, was die Wiederverwendung von Konfigurationen und die konsistente Erzwingung von Sicherheit fördert. Unterstützte Authentifizierungsprotokolle:

- OAuth 2.0 (alle Varianten werden unterstützt)

- JWT (JSON-Webtoken)

- Grundlegende Authentifizierung

- AWS Signature v4

- Benutzerdefinierte Authentifizierung

- Keine Authentifizierung (für offene APIs oder öffentliche Endpunkte) Externe Anmeldeinformationen und Anmeldeinformationen mit Namen sind auf eine klare Aufgabentrennung ausgelegt. Mit "Externe Anmeldeinformationen" wird definiert, wie die Authentifizierung erfolgt. Dabei werden das Authentifizierungsprotokoll, der Tokentyp und das Aktualisierungsverhalten für die Verbindung mit externen Systemen angegeben. Anmeldeinformationen mit Namen definieren hingegen, wo eine Verbindung hergestellt werden soll – den Endpunkt-URL und welche externen Anmeldeinformationen für diese Verbindung verwendet werden sollen. Durch dieses Design wird sichergestellt, dass die Authentifizierungslogik und die Endpunktkonfiguration entkoppelt bleiben, sodass Salesforce verschiedene Integrationsprotokolle sicher unterstützen und gleichzeitig die zentralisierte und konsistente Anmeldeinformationenverwaltung im gesamten Unternehmen aufrechterhalten kann.

Obwohl die Benutzeroberfläche von Data 360 einen Großteil der zugrunde liegenden Konfiguration abstrahiert, wird das Framework für Anmeldeinformationen mit Namen und externe Anmeldeinformationen häufig von seinen nativen Konnektoren und Datenströmen verwendet. Dies bedeutet, dass Data 360 dieses standardisierte Sicherheitsmodell auch dann noch im Hintergrund anwendet, wenn Administratoren einfach über eine geführte Benutzeroberfläche "eine Datenverbindung hinzufügen". Architektonische Implikationen:

- Vereinheitlichtes Sicherheitsmodell: Jeder Konnektor – ob für eine externe Datenbank , AWS S3 oder eine Unternehmens-API – profitiert von denselben Verschlüsselungs-, Authentifizierungs- und Schlüsselverwaltungsstandards, die auch durch Anmeldeinformationen mit Namen und externe Anmeldeinformationen erzwungen werden.

- Entwicklerabstraktion: Entwickler und Administratoren müssen Authentifizierungs-Flows oder die Rotation von Anmeldeinformationen nicht manuell verarbeiten. Salesforce verwaltet den Tokenlebenszyklus, den Ablauf und die Aktualisierung automatisch.

- Konsistente politische Durchsetzung: Dieses Framework stellt sicher, dass alle Konnektoren konsistente Authentifizierungs-, Überwachungs- und Protokollierungsrichtlinien einhalten – entscheidend für die Aufnahme von mehreren Quellen in regulierten Branchen im großen Umfang.

- Zukunftssichere Erweiterbarkeit: Wenn Salesforce seinen Authentifizierungsstapel erweitert (z. B. um neue OAuth-Flows oder FIDO2-Standards zu unterstützen), werden diese Verbesserungen automatisch über alle Konnektoren hinweg übernommen, ohne dass eine erneute Faktorisierung oder Bereitstellung erforderlich ist.

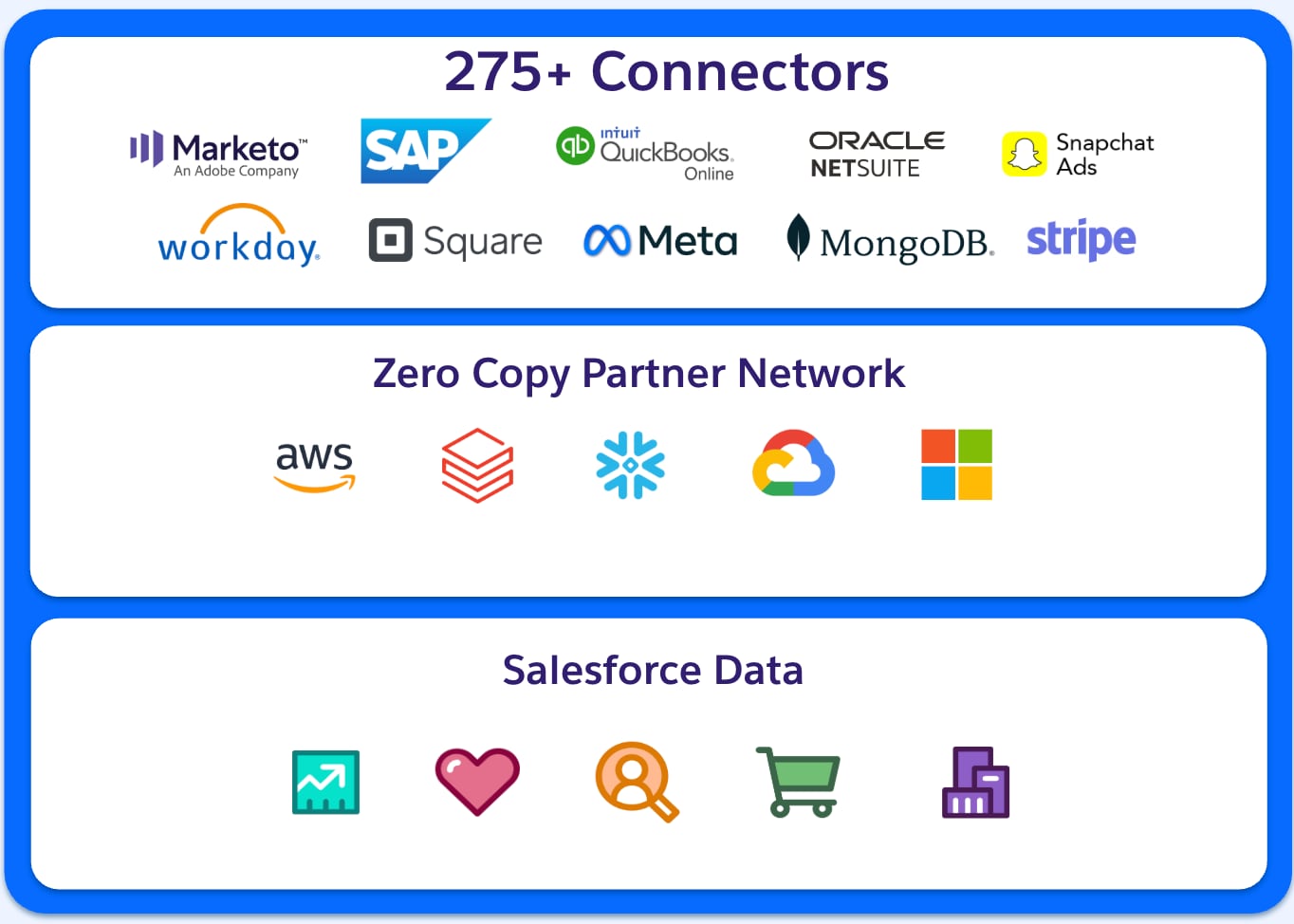

Salesforce Data 360 bietet eine große Suite vorkonfigurierter Konnektoren, die die Datenintegration aus verschiedenen Quellen optimieren. Dadurch können Unternehmen ihre Daten effizient konsolidieren und nutzen. Salesforce bietet mehrere Konnektortypen, einschließlich nativer Salesforce-Konnektoren, Cloud-Speicher-Konnektoren, Datenbank-Konnektoren sowie Anwendungs- und API-Konnektoren. Zusätzlich zu den angebotenen Konnektoren werden auch Zero-ETL-Tools unterstützt. Salesforce-Konnektoren ermöglichen eine nahtlose Integration zwischen Salesforce-Produkten wie Sales Cloud, Service Cloud und Marketing Cloud in Data 360. Darüber hinaus wird eine Reihe von Konnektoren für Cloud-Speicheranbieter wie Amazon S3, Google Cloud Storage und Azure Data Lake angeboten. Mit den vorgefertigten Konnektoren für Datenbanken wie Snowflake, Redshift und BigQuery können Unternehmen ihre vorhandenen Data Warehouses mit Data 360 verknüpfen. Darüber hinaus bietet Data 360 Konnektoren für verschiedene Drittanbieteranwendungen und APIs wie Google Ads, Facebook Ads und andere Marketingplattformen. Data 360 kann in ETL-Tools wie MuleSoft und Informatica integriert werden, um die Flexibilität zu erhöhen.

Die Sicherheit der in Salesforce Data 360 gespeicherten Daten stand bei vielen Data 360-bezogenen Unterhaltungen im Vordergrund. Im Rahmen des Engagements von Salesforce für einen tiefgreifenden Sicherheitsansatz wird der Sicherung der Datenerfassung in der Data 360-Umgebung gleichermaßen große Bedeutung beigemessen. Salesforce erkennt, dass Unternehmen in verschiedenen Datenökosystemen arbeiten, die sich oft über mehrere Cloud-Plattformen, Speicherlösungen und Analysetools erstrecken. Unsere Data 360-Konnektoren dienen als Brücke zwischen diesen Umgebungen. Der Konnektor ermöglicht eine sichere, skalierbare und effiziente Datenintegration unter Beibehaltung der hohen Sicherheitsstandards von Salesforce. Diese Konnektoren ermöglichen einen nahtlosen Datenfluss, ohne die Integrität oder den Datenschutz zu beeinträchtigen. Die drei wesentlichen Komponenten der Data 360-Konnektorsicherheit sind:

- Authentifizierung/Autorisierungszuordnung: Die sichere Zugriffsverwaltung ist die Grundlage für die Datensicherheit. Unterschiedliche Cloud-Konnektoren verwenden unterschiedliche Authentifizierungs- und Autorisierungsmechanismen, um den Benutzerzugriff zu validieren und zu steuern. Die Authentifizierung stellt sicher, dass Benutzer oder Systeme legitime Einheiten sind, während die Autorisierung die Zugriffsebene definiert, die gewährt wird. Salesforce stellt sicher, dass seine Konnektoren nach Möglichkeit Branchenstandards verwenden.

- Zero Copy (ZETL)-Funktionsinteroperabilität: Die Datenduplizierung stellt die Sicherheit und den Betrieb vor Herausforderungen. Dies ist auch mit unnötigen Speicherkosten, Dateninkonsistenzen und einem erhöhten Risiko verbunden. Der Zero Extract, Transform and Load (ZETL)-Ansatz von Salesforce stellt sicher, dass die Echtzeit-Datenfreigabe plattformübergreifend erfolgen kann, ohne dass ein physischer Datenabgleich erforderlich ist. Das bedeutet, dass Daten in ihrer ursprünglichen Umgebung verbleiben können, während sie für die Verarbeitung, Berichterstellung und Analyse zugänglich sind. Darüber hinaus wird dadurch auch die Angriffsfläche deutlich reduziert und die potenzielle Einhaltung der Datenresidenzgesetze verbessert.

- Unterstützung der Datenzuordnung: In den heutigen Multi-Cloud-Umgebungen benötigen Organisationen umfassenden Datenzugriff ohne unnötige Datenverschiebung. Das Verbund-Datenmodell des Data 360-Konnektors unterstützt die dateibasierte und abfragebasierte Datenzuordnung, sodass Unternehmen externe Datenquellen in Echtzeit nutzen können. Unabhängig davon, ob Sie auf strukturierte Datenbanken, halbstrukturierte Protokolle oder unstrukturierte Dateien zugreifen, stellen die Salesforce-Konnektoren sicher, dass die Daten während ihres gesamten Lebenszyklus sicher bleiben. Salesforce ist bestrebt, seinen Kunden die Transparenz zu bieten, die sie benötigen, um in den komplexen Bereichen Datensicherheit und Compliance zu navigieren, selbst bei unseren Integrationen. Ob in AWS S3, Google Cloud Storage, Snowflake oder andere Plattformen integriert, unsere Data 360-Konnektoren wurden entwickelt, um Trust, Transparenz und Kontrolle über wichtige Geschäftsdaten zu gewährleisten.

Salesforce Data 360-Konnektorsicherheit und -Authentifizierungszuordnung

| Konnektortyp | Unterstützung von Verbindungstypen | Primäre Authentifizierungstypen | Wichtige Sicherheitsaspekte und Hinweise |

|---|---|---|---|

| Salesforce CRM | N/A (intern) | Sitzungsbasiert (intern) | Verwendet das zuverlässige interne Identitäts- und Zugriffsverwaltungsmodell (IAM) von Salesforce. Alle Daten werden während der Übertragung und im Leerlauf innerhalb der Salesforce-Infrastruktur verschlüsselt. |

| Marketing Cloud Engagement | Nur öffentliches Internet | OAuth 2.0, Benutzername/Kennwort | Für die sichere Authentifizierung werden OAuth 2.0-Standardprotokolle verwendet. Die Daten werden im öffentlichen Internet verschlüsselt. |

| B2C Commerce | Nur öffentliches Internet | OAuth 2.0 | Standardmäßiges OAuth 2.0. Beruht bei der Datenübertragung auf sicheren öffentlichen Internetprotokollen (TLS). |

| Web- und mobile Anwendung | Nur öffentliches Internet | API-Schlüssel, OAuth 2.0 | Über APIs aufgenommene Daten (Aufnahme-API, Streaming-API). Die Sicherheit wird über die API-Schlüsselverwaltung und standardmäßige Webprotokolle verwaltet. |

| Amazon S3 | Private Connect & Public | IAM-Rollen, externe Anmeldeinformationen | Unterstützt AWS PrivateLink für eine sichere private Verbindung. Bei der öffentlichen Verbindung werden sichere Anmeldeinformationen verwendet. Die Daten werden während der Übertragung und im Leerlauf verschlüsselt (vom Kunden verwaltete Schlüssel in S3 optional). |

| Snowflake | Private Connect & Public | OAuth 2.0, Authentifizierung mit privatem Schlüssel, Benutzername/Kennwort | Unterstützt die private VPC-Verbindung (AWS PrivateLink). Öffentliche Verbindung mit sicheren Authentifizierungsmethoden verfügbar. Daten können mit Kundenschlüsseln in Snowflake verschlüsselt werden. |

| Amazon Redshift | Private Connect & Public | Benutzername/Kennwort, IAM-Authentifizierung | Unterstützt die private Verbindung (AWS PrivateLink). Für die öffentliche Verbindung werden bewährte Vorgehensweisen für die Standardsicherheit verwendet. |

| Microsoft Azure (Speicher/SQL) | Nur öffentliches Internet | SAS-Token, OAuth 2.0, Benutzername/Kennwort | Verbindungen basieren auf sicheren SAS-Token oder OAuth für die Authentifizierung. Die Daten werden über verschlüsselte Kanäle (TLS) im öffentlichen Internet traversiert. |

| Google Cloud Storage (GCS) | Nur öffentliches Internet | OAuth 2.0, Service-Accounts | Verbindungen basieren auf sicherem OAuth 2.0. Die Daten werden über verschlüsselte Kanäle (TLS) im öffentlichen Internet traversiert. |

| MuleSoft (API) | Nur öffentliches Internet | OAuth 2.0, API-Schlüssel | Wird über APIs verbunden. Die Sicherheit wird über die standardmäßige API-Authentifizierung und zuverlässige Governance-Richtlinien verwaltet, die über die MuleSoft Anypoint Platform implementiert sind. |

In der letzten Phase des Datenlebenszyklus – der Datenaktivierung – werden zusammengeführte und angereicherte Kundenprofile in Salesforce Data 360 sicher auf externe Systeme verteilt, um sie für nachgelagerte Anwendungen wie personalisiertes Marketing, Analysen oder Engagementorchestrierung bereitzustellen. Diese Phase stellt den Übergang von Statistiken zu Aktionen dar und trägt daher die höchste Verantwortung für die Aufrechterhaltung der Datenintegrität, die Einhaltung von Datenschutzbestimmungen und Trust.

Schützen ausgehender Datenübertragungen

Data 360 erzwingt die sichere ausgehende Konnektivität über geregelte, verschlüsselte Pfade. Alle Aktivierungsziele – ob SFTP, Amazon S3, Microsoft Azure Blob, Google Cloud Storage oder Anzeigennetzwerke – müssen mithilfe sicherer Verbindungsdefinitionen konfiguriert werden, die sich über das Framework für Anmeldeinformationen mit Namen und externe Anmeldeinformationen von Salesforce authentifizieren, um sicherzustellen, dass keine Anmeldeinformationen oder Endpunkte im Nur-Text-Format verfügbar sind. Steuerelemente für die Architektursicherheit:

- Verschlüsselte Kanäle: Alle ausgehenden Datenübertragungen erfolgen über TLS-verschlüsselte Kanäle, wodurch Vertraulichkeit und Integrität bei der Übertragung gewährleistet sind.

- Abstraktion von Anmeldeinformationen: Von ausgehenden Endpunkten werden Anmeldeinformationen mit Namen verwendet, wobei der verschlüsselte geheime Speicher von Salesforce und die zentrale Verwaltung für alle API-Schlüssel und Authentifizierungstoken genutzt werden. Dadurch wird verhindert, dass vertrauliche Details in Konfigurationsdateien oder Flow-Definitionen angezeigt werden.

- Zugriffssteuerung: Aktivierungsziele können an bestimmte Integrationsbenutzer mit eingeschränkten Berechtigungen gebunden sein, was eine genaue Zugriffskontrolle und vollständige Überprüfbarkeit für ausgehende Ereignisse bietet.

- Netzwerksicherheit: In Hochsicherheitsumgebungen können ausgehende Verbindungen auf Private Connect-Links beschränkt werden. Dadurch wird sichergestellt, dass der Datenaktivierungsverkehr in einem privaten AWS- oder Azure-Netzwerk verbleibt, statt das öffentliche Internet zu durchlaufen.

Data 360-Aktivierungs-Flow

| Phase | Mechanismus | Sicherheits-/Governance-Kontrollen |

|---|---|---|

| Aktivierungskonfiguration | Definiert im Setup der Data 360-Aktivierung | Geschützt durch Anmeldeinformationen mit Namen und externe Anmeldeinformationen |

| Datenvorbereitung | Aus DMOs gefiltert und verbunden | Angewendete Einwilligungs- und Datenschutz-Metadaten |

| Ausgehende Übertragung | Verschlüsselt über TLS / Private Connect | Durchsetzung von Policen und Abstraktion von Anmeldeinformationen |

| Externe Zustellung | SFTP / Cloud-Speicher / API | Zugreifen auf kontrollierte und überprüfbare Zustellungen |

Die Sicherheit in Data 360 geht über die technischen Kontrollen hinaus und umfasst auch die richtlinienbewusste Verwaltung. Zum Zeitpunkt der Aktivierung erzwingt die Data 360 Trust Layer von Salesforce automatisch die Einwilligungs- und Datenschutzrichtlinien für Kunden und stellt sicher, dass nur berechtigte Daten für externe Ziele freigegeben werden. Schlüsselfunktionen:

- Einwilligungsbasierte Datenflüsse: Data 360 wertet Einwilligungskennzeichnungen wie "Nicht freigeben", "Nicht verkaufen" oder "E-Mail-Abmeldung" aus, bevor Daten aktiviert werden. Datensätze, die gegen diese Einwilligungsbedingungen verstoßen, werden automatisch aus ausgehenden Datensets ausgeschlossen.

- Regulatorische Ausrichtung: Diese Richtlinienerzwingungen stimmen mit globalen Datenschutz-Frameworks wie DSGVO, CCPA und HIPAA überein und integrieren die Einhaltung direkt in den Datenaktivierungsprozess, statt sich auf die nachgelagerte Erzwingung zu verlassen.

- Automatisierte Abstammung und Prüfung: Jedes ausgehende Aktivierungsereignis wird mit Metadaten zur vollständigen Datenherkunft protokolliert, einschließlich Quell-DMO, Einwilligungsstatus und Zieldetails. Dadurch können Regulierungsbehörden oder interne Governance-Teams revisionssichere Berichte erstellen. Salesforce Data 360 integriert Sicherheits-, Governance- und Datenschutzkontrollen über den gesamten Datenlebenszyklus hinweg – von der Aufnahme und Speicherung bis hin zur Integration und Aktivierung – und stellt so sicher, dass Kundendaten in jeder Phase verschlüsselt, richtlinienkonform und vertrauenswürdig bleiben. Data 360 vereint die Plattformverschlüsselung, Anmeldeinformationen mit Namen und externe Anmeldeinformationen mit der Aktivierung mit Einwilligungsbewusstsein und bietet eine durchgängige Zero Trust Architektur, die die Integrität, Vertraulichkeit und Compliance der Daten von der Quelle bis zur Geschäftsaktivierung gewährleistet.

Für viele sicherheitsbewusste Unternehmen, insbesondere in regulierten Branchen und im öffentlichen Sektor, sind internetbeschränkte Datenumgebungen ein zentraler Bestandteil ihrer Compliance- und Cybersicherheitsstrategie. Diese Isolation minimiert zwar die externe Exposition, führt jedoch auch zu Integrationsherausforderungen für Salesforce Data 360 und Agentforce, die sicheren Zugriff auf vom Kunden verwaltete Data Lakes erfordern. Die meisten Enterprise Data Lakes befinden sich auf Hyperscaler-Plattformen wie AWS, Microsoft Azure oder Google Cloud. Da Salesforce Data 360 auf der AWS-Infrastruktur funktioniert, ist für eine sichere Verbindung mit Kundenumgebungen, die in anderen Clouds gehostet werden, ein privater cloudübergreifender Netzwerkpfad erforderlich, der das öffentliche Internet umgeht.

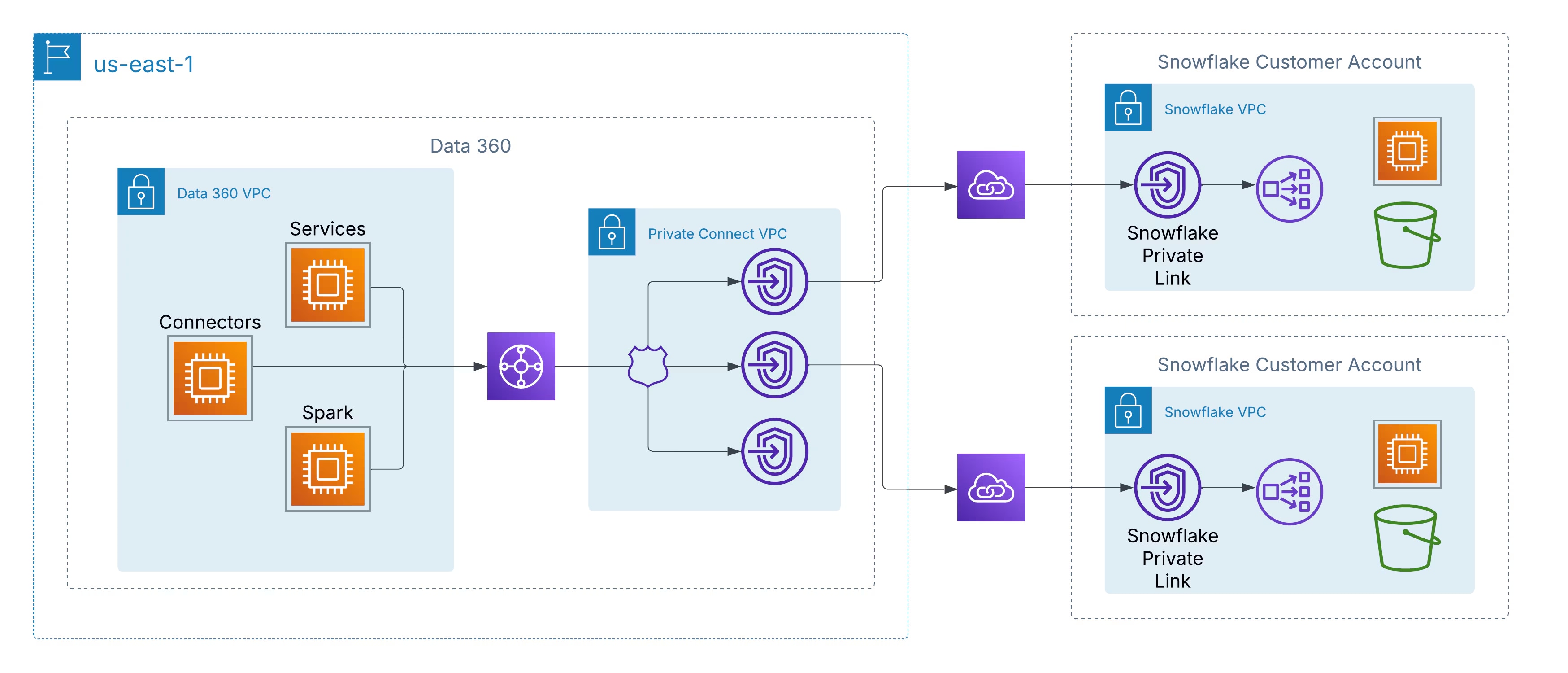

Data 360 bietet private Inner-Cloud-Konnektivität über AWS PrivateLink und ermöglicht so einen sicheren direkten Zugriff zwischen Data 360 und vom Kunden verwalteten Datenquellen, einschließlich Services wie Snowflake (gehostet auf AWS), Redshift oder S3, ohne den Datenverkehr im öffentlichen Internet freizugeben.

Die gesamte Kommunikation bleibt im AWS-Backbone und verwendet private IP-Adressierung und nicht weiterleitbare Netzwerkpfade, wodurch das Risiko des Abfangens von Daten während der Übertragung vermieden wird und die strengen Sicherheitsanforderungen von Unternehmen und Behörden erfüllt werden.

Diese Architektur gewährleistet Folgendes:

Die gesamte Kommunikation bleibt im AWS-Backbone und verwendet private IP-Adressierung und nicht weiterleitbare Netzwerkpfade, wodurch das Risiko des Abfangens von Daten während der Übertragung vermieden wird und die strengen Sicherheitsanforderungen von Unternehmen und Behörden erfüllt werden.

Diese Architektur gewährleistet Folgendes:

- Zero Internet Exposure: Daten verlassen niemals das private AWS-Netzwerk.

- Private IP-Kommunikation: Der Datenverkehr bleibt isoliert und extern nicht adressierbar.

- Compliance-Ausrichtung: Erfüllt Sicherheitsstandards wie ISO 27001, SOC 2 und FedRAMP.

Salesforce erweitert dieselben Sicherheitsprinzipien über AWS hinaus über Private Interconnect, um Kunden zu unterstützen, die in Multi-Cloud-Umgebungen arbeiten. Diese Funktion ermöglicht die cloudübergreifende private Konnektivität zwischen Data 360 und Data Lakes, die in Azure oder Google Cloud gehostet werden, wobei dieselben Garantien für die private Weiterleitung, die Null-Internet-Traversierung und verschlüsselten reinen Backbone-Datenverkehr beibehalten werden. Es sind zwei Architekturbereitstellungsmodelle verfügbar:

- Vom Kunden verwaltete Verbindungsleitung: Kunden integrieren ihre vorhandenen privaten Netzwerkschaltungen wie Azure ExpressRoute, Google Cloud Interconnect oder Equinix Fabric direkt in Data 360 VPCs.

- Salesforce-Managed Interconnect: Salesforce stellt den cloudübergreifenden Link bereit und verwaltet ihn. Dadurch werden private Service-Endpunkte in der Ziel-Cloud-Umgebung des Kunden für eine schlüsselfertige Einrichtung zur Verfügung gestellt.

Salesforce Data 360, eine leistungsstarke Plattform zum Vereinheitlichen von Unternehmensdaten, wurde mit robusten, mehrschichtigen Sicherheitssteuerungen entwickelt. Für Kunden ist die Verwaltung der API-Sicherheit ein wichtiger Teil einer umfassenden Datenschutzstrategie, mit der sie den Zugriff steuern, Integrationen verwalten und die Nutzung effektiv überwachen können. Im Folgenden finden Sie die wichtigsten Funktionen und Funktionen, die Kunden zum Einrichten, Steuern und Verwalten der API-Sicherheit in Salesforce Data 360 zur Verfügung stehen.

Kunden können mehrere integrierte Salesforce-Funktionen nutzen, um den sicheren API-Zugriff auf ihre Data 360-Instanzen zu gewährleisten:

1. Robuste Authentifizierung und Autorisierung (OAuth 2.0)

Salesforce schreibt eine strenge Authentifizierung für seine Data 360-APIs vor, wobei OAuth 2.0 das Standardprotokoll und das empfohlene Protokoll ist.

- Verbundene Anwendungen: Kunden erstellen und konfigurieren verbundene Anwendungen, um den Zugriff auf externe Anwendungen zu verwalten. Dies ist der primäre Mechanismus zum Authentifizieren und Gewähren von Zugriff auf die Data 360-Aufnahme- und Abfrage-APIs.

- OAuth-Geltungsbereiche: Administratoren können bestimmte OAuth-Geltungsbereiche definieren (z. B. cdp_ingest_api, api), um die mindestens erforderlichen Berechtigungen anzufordern und dabei das Prinzip der geringsten Berechtigung zu beachten.

- Multi-Faktor-Authentifizierung (MFA): Salesforce Authenticator und andere MFA-Lösungen können erzwungen werden. Dadurch wird eine wichtige Sicherheitsebene hinzugefügt und sichergestellt, dass nur überprüfte Benutzer auf das System zugreifen können, auch über API-Anmeldungen.

2. Granulare Zugriffssteuerung und Berechtigungen

Kunden können genau steuern, welche Benutzer und Anwendungen auf Daten zugreifen und welche Aktionen sie ausführen können.

- API-Zugriffssteuerung (Funktion): Nach der Aktivierung durch den Salesforce-Support können Administratoren mit dieser Funktion explizit genehmigen, welche verbundenen Anwendungen für den Zugriff auf die APIs verwendet werden können. Alle nicht genehmigten Anwendungen werden automatisch blockiert, wodurch das Risiko einer nicht autorisierten Datenextraktion erheblich reduziert wird.

- Berechtigungssätze und Profile: Administratoren verwalten den API-Zugriff, indem sie die Berechtigung "API aktiviert" über Benutzerprofile oder dedizierte Berechtigungssätze zuweisen. Dadurch wird sichergestellt, dass Benutzer nur über Zugriff verfügen, der für ihre Auftragsfunktionen relevant ist.

- Rollenbasierte Zugriffssteuerung: In Data 360 können Kunden Richtlinien für die rollenbasierte Zugriffssteuerung erstellen und verwalten, um Datenzugriffsebenen (Objekt-, Feld- und Datensatzebenensicherheit) zu definieren und so Konsistenz und Kontrolle über die gesamte Plattform zu gewährleisten.

- Spezialisierte Integrationsbenutzer: Bewährte Vorgehensweisen empfehlen, bestimmte "Nur API"-Benutzer für Integrationen zu erstellen und ihre Berechtigungen auf das zu beschränken, was für den API-Aufruf erforderlich ist, statt einen Systemadministratoraccount zu verwenden.

3. Netzwerksicherheitssteuerungen

- IP-Positivierungslisten/Anmelde-IP-Bereiche: Kunden können den API-Zugriff auf einen definierten Bereich vertrauenswürdiger IP-Adressen einschränken. Anmeldeversuche aus einem nicht genehmigten IP-Bereich können abgelehnt oder zur Überprüfung angefochten werden.

- Private Connect: Diese auf AWS PrivateLink basierende Funktion ermöglicht es Administratoren, sensible Daten zu verwalten, ohne Endpunkte dem öffentlichen Internet zugänglich zu machen, wodurch das Risiko von Angriffen auf öffentlich sichtbare Endpunkte eliminiert wird.

- Verschlüsselung im Transit und im Leerlauf: Alle Daten werden während der Übertragung (mit TLS) und im Leerlauf verschlüsselt und schützen sensible Informationen vor unbefugtem Zugriff, selbst wenn sie abgefangen werden.

4. Überwachung, Prüfung und Governance

Sichtbarkeit ist der Schlüssel zur Sicherheit. Salesforce bietet umfangreiche Tools zum Überwachen und Überprüfen der API-Aktivität.

- Ereignisüberwachung: Bietet nahezu in Echtzeit Verfolgung verschiedener Ereignisse, einschließlich API-Aufrufen und Anmeldeversuchen. Kunden können diese Daten zur Überprüfung und zum Erstellen von Transaktionssicherheitsrichtlinien verwenden.

- Sicherheitscenter: Diese Funktion bietet eine einheitliche, konsolidierte Ansicht der Kennzahlen für den Sicherheitsstatus, die Compliance und die Unternehmensführung in allen Salesforce-Organisationen und vereinfacht so die Überwachung und Verwaltung.

- Feld-Aktivierungsprotokoll: Hilft Kunden, den Anmelde- und Feldverlauf zu verfolgen, Setup-Änderungen zu überwachen und die Überwachungs- und Datenaufbewahrungs-Compliance-Verpflichtungen zu erfüllen.

- Datenverwaltungsfunktionen: Enthält Daten-Tagging und -Klassifizierung, Richtlinienerzwingung und dynamische Datenmaskierung, um sicherzustellen, dass konsistente Governance-Richtlinien auf alle Datenkontaktpunkte angewendet werden, einschließlich derjenigen, auf die über APIs zugegriffen wird.

- Aktivieren der zentralen Steuerelemente: Aktivieren Sie zunächst organisationsweite Standardeinstellungen wie MFA- und IP-Einschränkungen.

- API-Zugriffssteuerung anfordern: Protokollieren Sie einen Kundenvorgang beim Salesforce-Support, um die Funktion "API-Zugriffssteuerung" in Ihrer Organisation zu aktivieren.

- Konfigurieren verbundener Anwendungen: Erstellen Sie für jede Integration spezifische verbundene Anwendungen, definieren Sie die erforderlichen OAuth-Geltungsbereiche und weisen Sie sie autorisierten Profilen/Berechtigungssätzen zu.

- Implementieren der geringsten Berechtigung: Stellen Sie sicher, dass alle Integrationsbenutzer über "Nur API"-Berechtigungen und minimalen Datenzugriff verfügen.

- Überwachen und Überprüfen: Verwenden Sie das Ereignisüberwachungs- und Sicherheits-Center regelmäßig, um die API-Nutzung zu überprüfen, Anomalien zu erkennen und Schwachstellenbewertungen durchzuführen.

- Bewährte Vorgehensweisen erzwingen: Erzwingen Sie immer TLS, speichern Sie Aktualisierungstoken sicher, rotieren Sie Sitzungs-IDs und validieren Sie Dateneingaben. Durch die Nutzung dieser robusten, vom Kunden konfigurierbaren Funktionen können Unternehmen eine sichere und kompatible Umgebung für alle API-Interaktionen in Salesforce Data 360 aufrechterhalten.

Salesforce Data 360 wurde entwickelt, um die globalen Anforderungen an die Datenresidenz und die Souveränität durch sein geografisch verteiltes Bereitstellungsmodell zu erfüllen. Der Service ist derzeit in mehreren regulierten Regionen verfügbar, einschließlich der USA, Kanada, Brasilien, Deutschland, Indien, Australien und Japan. Die Datenresidenz wird bestimmt, indem die Core Org-Instanz jedes Kunden der nächstgelegenen entsprechenden Data 360-Regionsinstanz zugeordnet wird. Beispielsweise werden Kernorganisationen in den USA oder Kanada mit einer Data 360-Instanz in der Region "USA" verknüpft, während Kernorganisationen in der Europäischen Union einer Instanz zugeordnet werden, die in Deutschland gehostet wird. Ebenso sind Kernorganisationen in Indien, Australien, Neuseeland oder Singapur einer Data 360-Instanz zugeordnet, die in Indien gehostet wird. Die Hyperforce-Infrastruktur von Salesforce bildet die Grundlage für die Kontrolle geografischer Daten, die Sicherheitsisolation und die Einhaltung gesetzlicher Vorschriften. Hyperforce stellt sicher, dass Kundendaten, einschließlich Metadaten, Sicherungen und abgeleiteter Datensets, innerhalb definierter regionaler Grenzen bleiben. Diese Architektur ermöglicht es Unternehmen, lokale Datenresidenz- und Compliance-Mandate wie DSGVO, FFIEC, HIPAA und regionale Datenschutzgesetze in APAC und EMEA zu erfüllen. Salesforce erweitert die Verfügbarkeit von Data 360 weiterhin auf zusätzliche Hyperforce Regionen, um sie an die sich wandelnden globalen Datenschutzstandards, die regionalen Compliance-Anforderungen und die Erwartungen der Kunden an die souveräne Datenkontrolle anzupassen.

Salesforce Data 360 wurde entwickelt, um Unternehmen dabei zu unterstützen, strenge globale Datenschutz- und behördliche Anforderungen wie DSGVO und CCPA zu erfüllen. Die Plattform bietet native Funktionen zum Verwalten der Rechte betroffener Personen, einschließlich Datenzugriff, Export und Löschung ("Recht auf Vergessenwerden"), um den konformen Umgang mit personenbezogenen Daten während ihres gesamten Lebenszyklus sicherzustellen. Während der Kunde die ultimative Verantwortung für die Compliance behält, fungiert Salesforce als zertifizierter „Serviceanbieter“ gemäß Vorschriften wie der CCPA und stellt die Kontrollen, Sicherheitszusicherungen und vertraglichen Mechanismen auf Plattformebene bereit, mit denen Organisationen ihre Compliance-Frameworks effizient und skalierbar implementieren können.

Trust ist der Eckpfeiler der Salesforce-Plattform und wird durch unabhängige Validierung erworben. Salesforce verfügt über ein breites Portfolio an globalen Sicherheitszertifizierungen und -zertifikaten, die sein anhaltendes Engagement für den Schutz von Kundendaten und die Einhaltung der höchsten Standards für die Cloud-Sicherheit belegen. Bei diesen Zertifizierungen handelt es sich nicht nur um Kontrollkästchen, sie stellen strenge, wiederkehrende Prüfungen dar, die die Stärke und Konsistenz der Sicherheitskontrollen, Prozesse und Infrastruktur von Salesforce überprüfen. Zusammen bilden sie das Rückgrat des grundlegenden Trust Modells von Salesforce. Wichtige Zertifizierungen und Bescheinigungen:

- ISO/IEC 27001: Validiert das umfassende Informationssicherheitsverwaltungssystem von Salesforce.

- ISO/IEC 27017: Legt bewährte Vorgehensweisen für Cloud-spezifische Sicherheitssteuerungen fest.

- ISO/IEC 27018: Konzentriert sich auf den Schutz personenbezogener Daten in der Cloud.

- SOC 1, SOC 2 und SOC 3: Unabhängige Berichte, die das Design und die betriebliche Effektivität der Sicherheits- und Datenschutzkontrollen von Salesforce bestätigen.

- PCI DSS: Gewährleistet die sichere Verarbeitung und Speicherung von Zahlungskarteninformationen.

- FedRAMP High & DoD Impact Level 4: (Auswirkungsebene für hohe FedRAMP- und DoD-Werte): Zertifiziert Salesforce Government Cloud für die Verwendung durch US-Bundesbehörden, die sensible Arbeitslasten verwalten. Durch die Beibehaltung dieses umfassenden Satzes an Zertifizierungen gibt Salesforce Kunden die Gewissheit, dass ihre Daten auf einer Plattform verwaltet werden, die die globalen Compliance- und Sicherheitserwartungen erfüllt und oft übertrifft.

In der heutigen, schnelllebigen digitalen Landschaft ist es wichtig, dass Sie einen umfassenden Überblick über Ihre Kundendaten haben. Ebenso wichtig ist jedoch, dass Sie einen umfassenden Überblick über die Plattform haben, die diese Daten verwaltet. Salesforce Data 360 bietet zuverlässige, integrierte Protokollierungs-, Überwachungs- und Beobachtbarkeitsfunktionen, mit denen Kunden Datenqualität, Sicherheit und Leistung gewährleisten können. Mit diesen Tools können Sie von der reaktiven Problemlösung zur proaktiven Verwaltung wechseln und sicherstellen, dass Ihre Data 360-Implementierung reibungslos und effizient ausgeführt wird.

Sicherheit endet nicht mit Prävention, sondern mit Wachsamkeit. In einer sich ständig verändernden Bedrohungslandschaft kombiniert Salesforce erweiterte Plattformüberwachungsfunktionen mit vom Kunden verwalteten Überprüfungsprozessen, um einen proaktiven, kontinuierlichen Schutz zu gewährleisten. Salesforce bietet leistungsstarke native Tools für die Sichtbarkeit und Bedrohungserkennung:

- Das Setup-Aktivierungsprotokoll erfasst einen vollständigen Verlauf der administrativen Änderungen und hilft Teams, Konfigurations- oder Richtlinienaktualisierungen zu verfolgen.

- Die Ereignisüberwachung bietet detaillierte Einblicke in das Benutzerverhalten, die API-Aktivität und die Datenzugriffsmuster. Diese Telemetrie kann nahtlos in eine Lösung für die Sicherheitsinformations- und Ereignisverwaltung (SIEM) integriert werden, um eine zentralisierte Analyse und Korrelation zu ermöglichen.

Die zum Salesforce Shield-Angebot gehörende Ereignisüberwachung ist das zentrale Zentrum für die Verfolgung detaillierter Benutzeraktivitäts- und Systemleistungsdaten in Ihrer Salesforce-Organisation, einschließlich Data 360-spezifischer Aktionen. Es erfasst eine Vielzahl von "Ereignissen" in Protokolldateien und Objekten für Ihre Analyse.

- Ereignisprotokolldateien (ELFs): Diese enthalten detaillierte Details zu Benutzeraktivitäten und Systemereignissen, die nach einer kurzen Verzögerung (stündlich oder täglich) heruntergeladen werden können. Sie können über die API oder den Browser "Ereignisprotokolldatei" auf Daten von bis zu 30 Tagen zugreifen und sie für eine längere Speicherung exportieren.

- Echtzeit-Ereignisüberwachung: Für sofortige Statistiken werden Echtzeitereignisse als Plattformereignisse gestreamt, sodass Sie Aktivitäten nahezu in Echtzeit überwachen und erkennen können. Dies ist wichtig für Sicherheit und Leistung, sodass Sie bei Bedarf sofort Maßnahmen ergreifen können.

- Bestimmte Data 360-Ereignisse: Die Ereignisüberwachung umfasst Ereignistypen, die speziell auf die Data 360-Nutzung zugeschnitten sind, beispielsweise Lightning Page View (Lightning-Seitenansicht), Lightning Interaction (Lightning-Interaktion) und Report Event (Berichtsereignis), die sich auf Data 360-Seiten und -Daten beziehen.

- Integration mit externen Tools: Salesforce ermöglicht die nahtlose Integration in beliebte Drittanbieter-Überwachungslösungen wie Splunk, Datadog, New Relic und Sumo Logic. Sie können Ereignisüberwachungsdaten auf diese Plattformen streamen oder exportieren, um die konsolidierte Beobachtbarkeit in Ihrem gesamten Technologiestapel zu gewährleisten.

Ein besseres Verständnis der Leistung Ihrer Data 360-Implementierung ist der Schlüssel zu einer großartigen Benutzererfahrung.

- Lightning-Nutzungsanwendung: Diese integrierte Anwendung bietet eine aggregierte Ansicht der Leistungskennzahlen für Data 360-Seiten in Lightning Experience, beispielsweise Seitenladezeiten (Experienced Page Time, EPT) und Browserleistung.

- Benutzerdefinierte Berichte und Dashboards: Sie können benutzerdefinierte Berichte und Dashboards mithilfe von Data 360-Objekten und Ereignisüberwachungsdaten erstellen, einschließlich der kostenlosen CRM Analytics-Anwendung mit Vorlagen namens "Ereignisüberwachung Plus". Mithilfe dieser Visualisierungen können Sie Trends erkennen und Leistungsengpässe schnell identifizieren. Doch Technologie allein reicht nicht aus. Wahre Widerstandsfähigkeit erfordert eine disziplinierte Partnerschaft zwischen automatisierter Erkennung und menschlicher Überprüfung. Automatisierte Benachrichtigungen können Anomalien in Echtzeit aufdecken, aber subtile oder langfristige Bedrohungen wie langsame, nicht autorisierte Datenexfiltration durch einen gültigen Benutzer werden oft am besten durch regelmäßige Prüfungen und Trendanalysen identifiziert. Salesforce stellt die Telemetrie, die Überwachungsprotokolle und die Integrations-Hooks bereit. Kunden verfügen über die nötige Prozessgenauigkeit, den Betriebsrhythmus und die kontextspezifische Intelligenz. Zusammen bilden sie ein Verteidigungsmodell, das Automatisierung, Analysen und menschliche Aufsicht miteinander verbindet, um Bedrohungen zu erkennen, zu untersuchen und darauf zu reagieren, bevor sie zu Vorfällen werden.

Bei Salesforce Data 360 geht es nicht nur darum, Ihre Kundendaten zu vereinheitlichen, sondern darum, diese Daten intelligent und handlungsrelevant zu gestalten. Ein zentraler Bestandteil dieses Wertversprechens besteht in der Bereitstellung zuverlässiger Berichte, leistungsstarker Dashboards, aussagekräftiger Kennzahlen und Echtzeit-Benachrichtigungsfunktionen. Mit diesen Tools können Kunden den Datenstatus überwachen, die Leistung verfolgen und Aktionen auf der Grundlage vereinheitlichter Daten automatisieren – und das alles in der vertrauten Salesforce-Umgebung.

Die nativen Berichterstellungs- und Dashboard-Funktionen von Salesforce lassen sich nahtlos in Data 360 integrieren, sodass Sie Ihre zusammengeführten Daten visualisieren und analysieren können, ohne die Plattform verlassen zu müssen.

Sie können standardmäßige und benutzerdefinierte Berichte zu in Data 360 gespeicherten Daten erstellen, einschließlich zusammengeführter Daten aus verschiedenen Quellen und berechneter Statistiken.

- Standardmäßige und benutzerdefinierte Berichtstypen: Data 360 führt neue Berichtstypen speziell für Data 360-Objekte wie Datenströme, Segmente, Aktivierungen, Identitätsbestimmung und berechnete Statistiken ein. Dadurch können Sie Ihre zusammengeführten Daten mit standardmäßigen Salesforce-Berichtsgeneratoren abfragen.

- Granularanalyse: Berichte unterstützen bis zu 10 Zeilengruppierungen, was eine genauere Segmentierung und detaillierte Analyse von Kundenattributen und Trends ermöglicht.

- Formeln und Zusammenfassungen: Sie können Formeln auf Zeilenebene und Zusammenfassungsformeln verwenden, um jeden Datensatz oder jede Gruppe von Datensätzen auszuwerten. Auf diese Weise können Sie detaillierte Kennzahlen und allgemeine Aggregatzusammenfassungen in einem einzelnen Bericht verfolgen.

Dashboards bieten eine visuelle Darstellung wichtiger Kennzahlen und Trends in Ihrer Data 360-Implementierung.

- Zusammengeführte Ansicht: Kombinieren Sie Daten aus mehreren Data 360-Berichten oder kombinieren Sie Data 360-Berichte sogar mit CRM-Standardberichten in einem einzigen Dashboard, um eine ganzheitliche Ansicht Ihrer Vorgänge und Kundenstatistiken zu erhalten.

- Anpassbare Widgets: Verwenden Sie verschiedene Diagrammtypen (Balken, Linien, Kreise, Messdiagramme usw.) und Tabellen, um Berichtsdaten effektiv anzuzeigen.

- Echtzeitstatistiken: Dashboards können aktualisiert werden, um aktuelle Informationen bereitzustellen und so eine schnelle, datengestützte Entscheidungsfindung zu ermöglichen.

Mit Data 360 können Sie wichtige Leistungsindikatoren (KPIs) definieren und verfolgen, die für Ihre Geschäftsziele relevant sind. Diese können generiert werden durch:

- Berechnete Statistiken: Erstellen Sie leistungsstarke Kennzahlen mithilfe von Daten, die in Batches mit hohem Volumen verarbeitet werden. Berechnen Sie beispielsweise Kennzahlen wie "Average Customer Lifetime Value" (Durchschnittlicher Kundenlebenszeitwert) oder "Total Active Contract Revenue" (Aktiver Vertragsumsatz insgesamt) und verwenden Sie diese als Dimensionen oder Maßeinheiten in Ihren Berichten und Dashboards.

- Streaming-Statistiken: Verarbeiten Sie Daten aus Streaming-Quellen nahezu in Echtzeit, um Zeitreihenaggregationen wie Website- oder mobile Interaktionsdaten zu erstellen. Diese Kennzahlen können sofortige Orchestrierungen und Datenaktionen steuern.

Salesforce bietet leistungsstarke Automatisierungs- und Benachrichtigungsfunktionen, um sicherzustellen, dass Sie über wichtige Ereignisse oder Datenänderungen in Data 360 informiert sind.

- Flow-basierte Benachrichtigungen: Sie können Prozess-Flows so einrichten, dass Aktionen ausgelöst und Benachrichtigungen basierend auf Ereignissen in Data 360-Objekten wie Datenströmen, Segmenten und Aktivierungen gesendet werden.